Hướng dẫn này trình bày mọi thứ bạn cần biết để bảo mật khóa cá nhân Bitcoin của mình bằng ví phần cứng Coldcard và phương pháp Seed XOR tích hợp của nó. Với phương pháp này, bạn có thể chia cụm từ hạt giống dự phòng của mình thành nhiều phần hoạt động giống như các cụm từ hạt giống 24 từ hoàn chỉnh của riêng chúng. Điều này mở ra một loạt các khả năng và biện pháp bảo vệ để bảo vệ bitcoin của bạn.

Nội dung bài viết

CƠ SỞ VỀ TỰ TÙY CHỈNH VÀ GIỮ BITCOIN AN TOÀN

Chào mừng bạn đến với thế giới tuyệt vời của quyền tự quản, đây là nơi quy luật của con người và quy luật toán học va chạm trong cuộc chiến tranh giành sự giàu có được bảo mật bằng mật mã của bạn.

Có một số lý do khác nhau mà mọi người tìm thấy chính họ ở đây; một số nhận ra rủi ro liên quan đến người giám sát bên thứ ba đáng tin cậy; những người khác biết rằng chính quyền có những gì cần thiết để lấy những gì bạn có; và một số ít hiểu rằng lạm phát là việc đánh thuế mà không có đại diện và tịch thu của cải mà không có quy trình pháp lý hợp pháp, được thúc đẩy bởi một kế hoạch phức tạp giữa Bộ Tài chính Hoa Kỳ và Cục Dự trữ Liên bang nhằm cố gắng giữ cho những người giàu có quyền lực và những người khác phải nô lệ cho nợ nần và tiêu dùng vĩnh viễn.

Vì bất kỳ lý do gì bạn thấy mình ở đây, hãy đi sâu vào việc bảo mật bitcoin của bạn theo cách bảo vệ khỏi các mối nguy môi trường, tịch thu và tịch thu, nhằm giảm bớt sự tin tưởng và đưa ra khả năng phủ nhận hợp lý.

Hướng dẫn này bắt đầu với phần thiết lập ban đầu dành cho người dùng mới. Nếu bạn đã có thiết lập Coldcard, thì bạn có thể chuyển thẳng đến “Bước 7: Tách cụm từ hạt giống bằng hạt giống XOR”.

BƯỚC MỘT: NGUYÊN VẬT LIỆU

Mặc dù có một số ví phần cứng để lựa chọn, nhưng bạn có thể xem 10 lý do hàng đầu của tôi để sử dụng Coldcard tại đây. Ở mức tối thiểu để làm theo hướng dẫn này, bạn sẽ cần:

- Một thẻ lạnh

- Ba khuôn hạt bằng thép không gỉ

- Một cú đấm có lò xo

- Một bộ điều hợp nguồn lạnh

- Một thẻ nhớ microSD

- Một cáp USB-to-micro-USB

- Một điểm đánh dấu vĩnh viễn

- Một cây bút mực

- Một con xúc xắc cân bằng

- Một pin chín vôn

- Một thẻ dự phòng ví (đi kèm với Coldcard)

- Một cái máy tính có kết nối internet

Nếu bạn chưa làm như vậy, bạn có thể đặt mua bộ SeedXOR từ Coinkite đi kèm với Coldcard, thẻ nhớ microSD công nghiệp, ba tấm dự phòng bằng thép không gỉ và túi bảo mật.

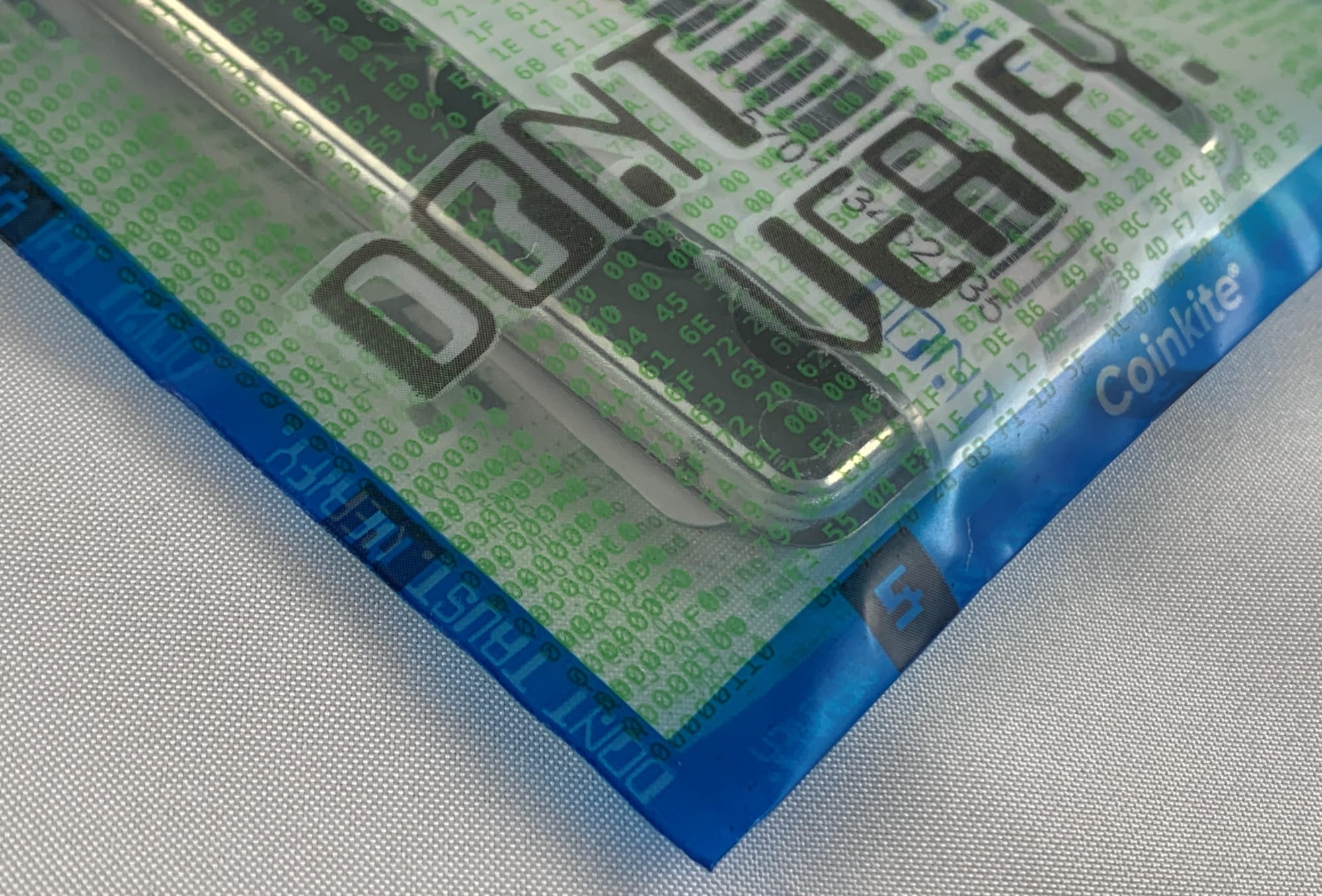

BƯỚC HAI: KIỂM TRA COLDCARD MỚI CỦA BẠN

Khi nhận được Coldcard của bạn, hãy đảm bảo rằng túi có bằng chứng giả mạo không bị xâm phạm.

Bạn sẽ thấy dòng chữ “void” rõ ràng là giả mạo xuất hiện khi con dấu được mở ra.

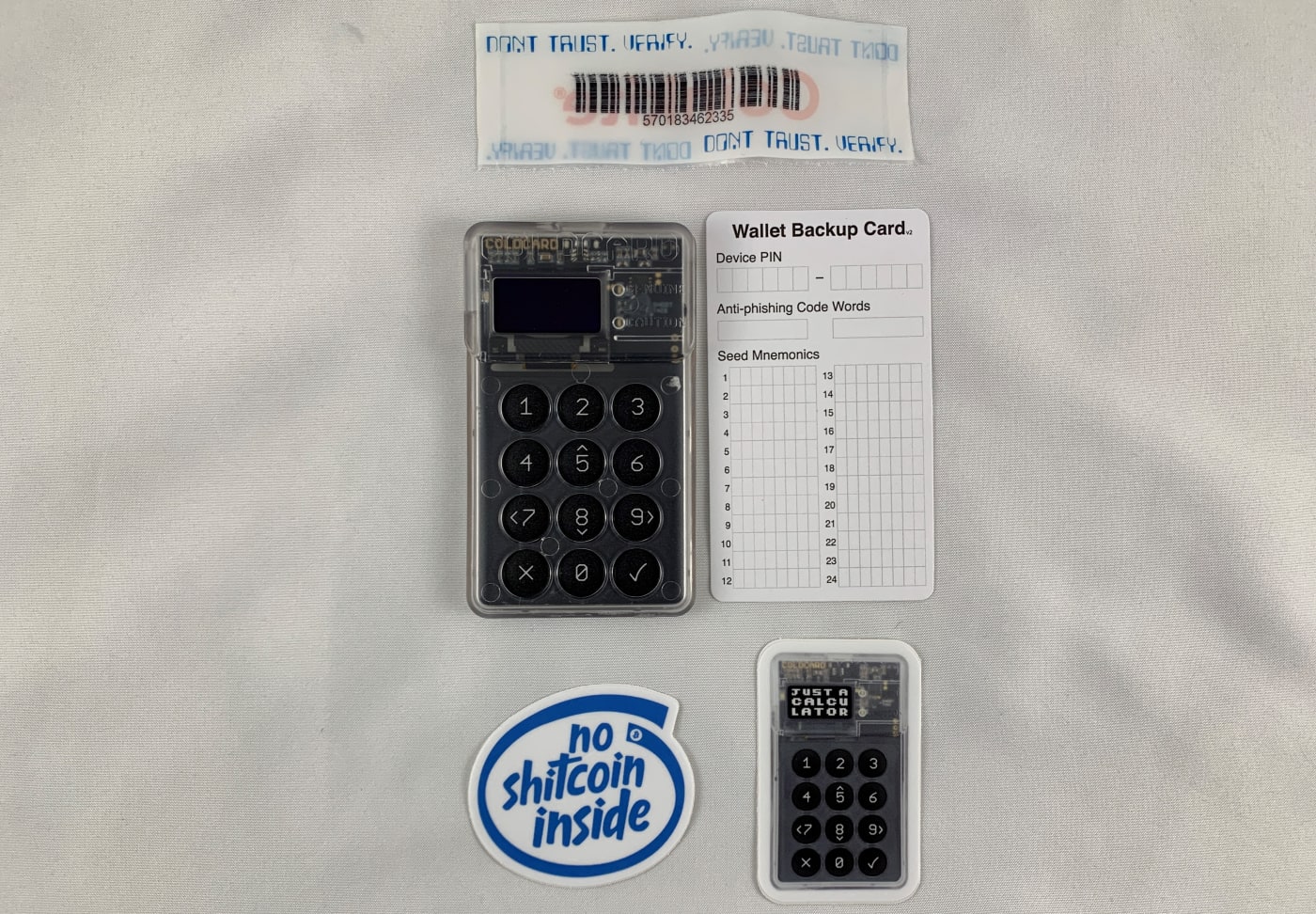

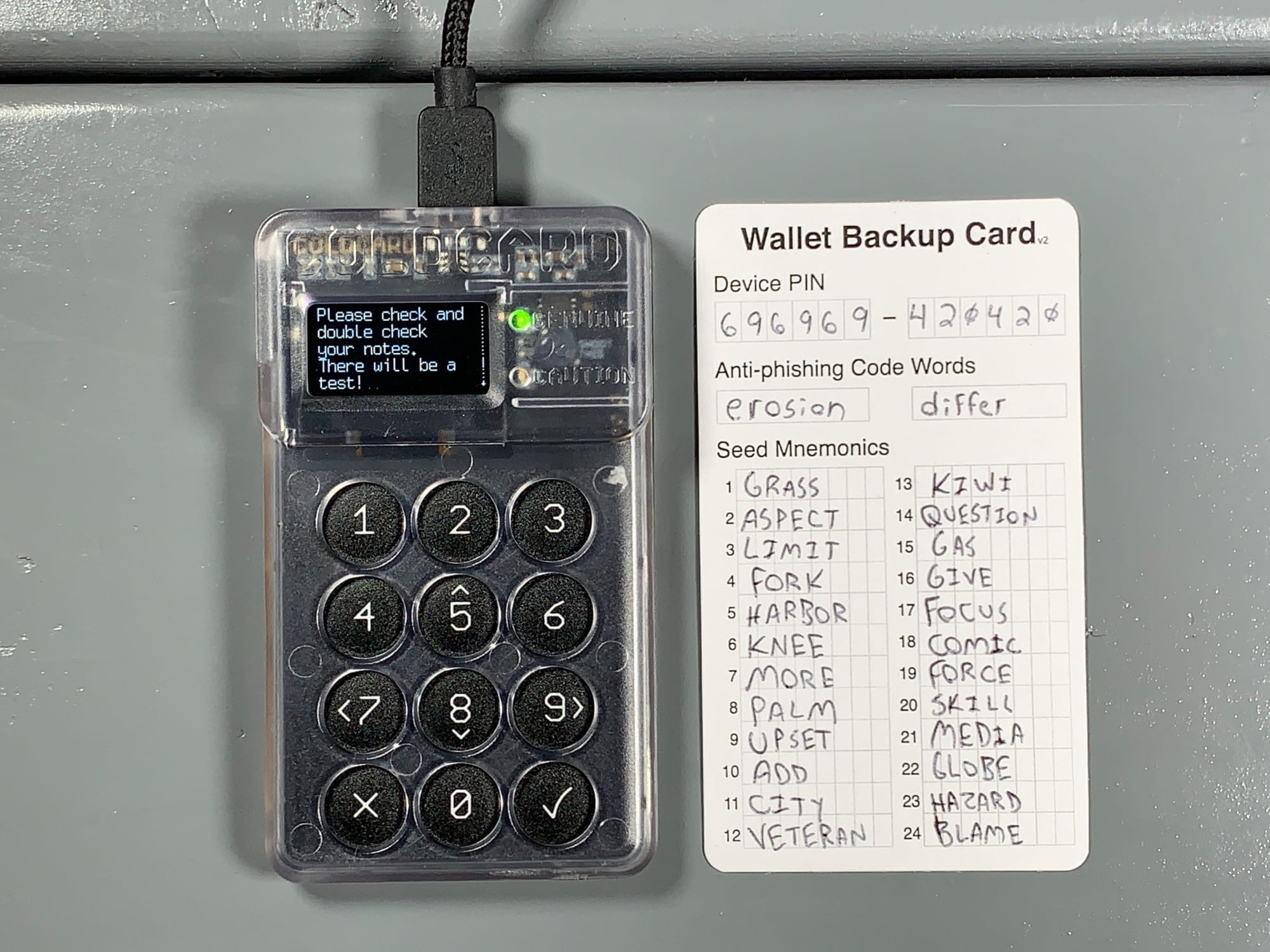

Bên trong, bạn sẽ tìm thấy thẻ Coldcard mới của mình, thẻ dự phòng khôi phục ví, (các) nhãn dán và một bản sao bổ sung của số túi phải khớp với số túi được in bên ngoài túi.

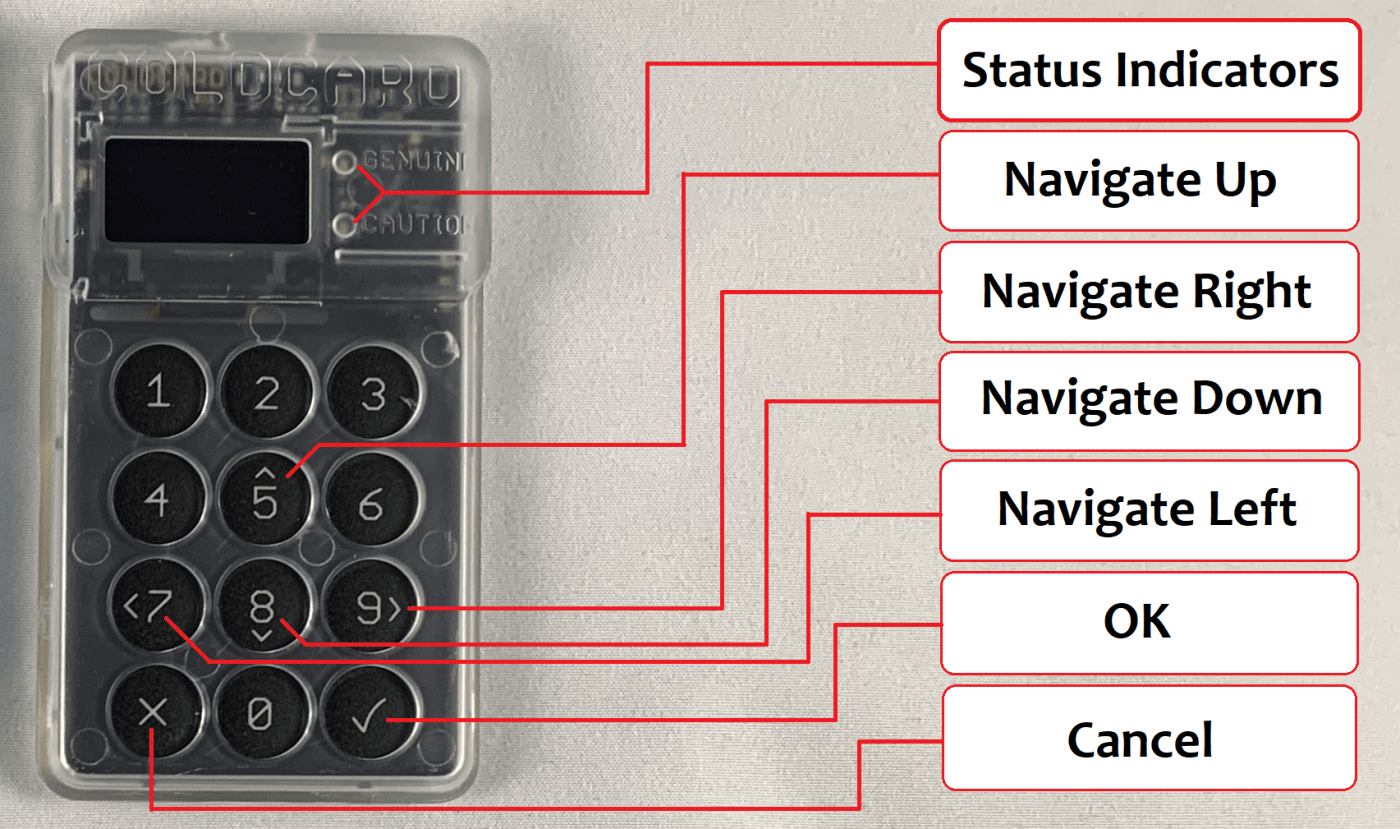

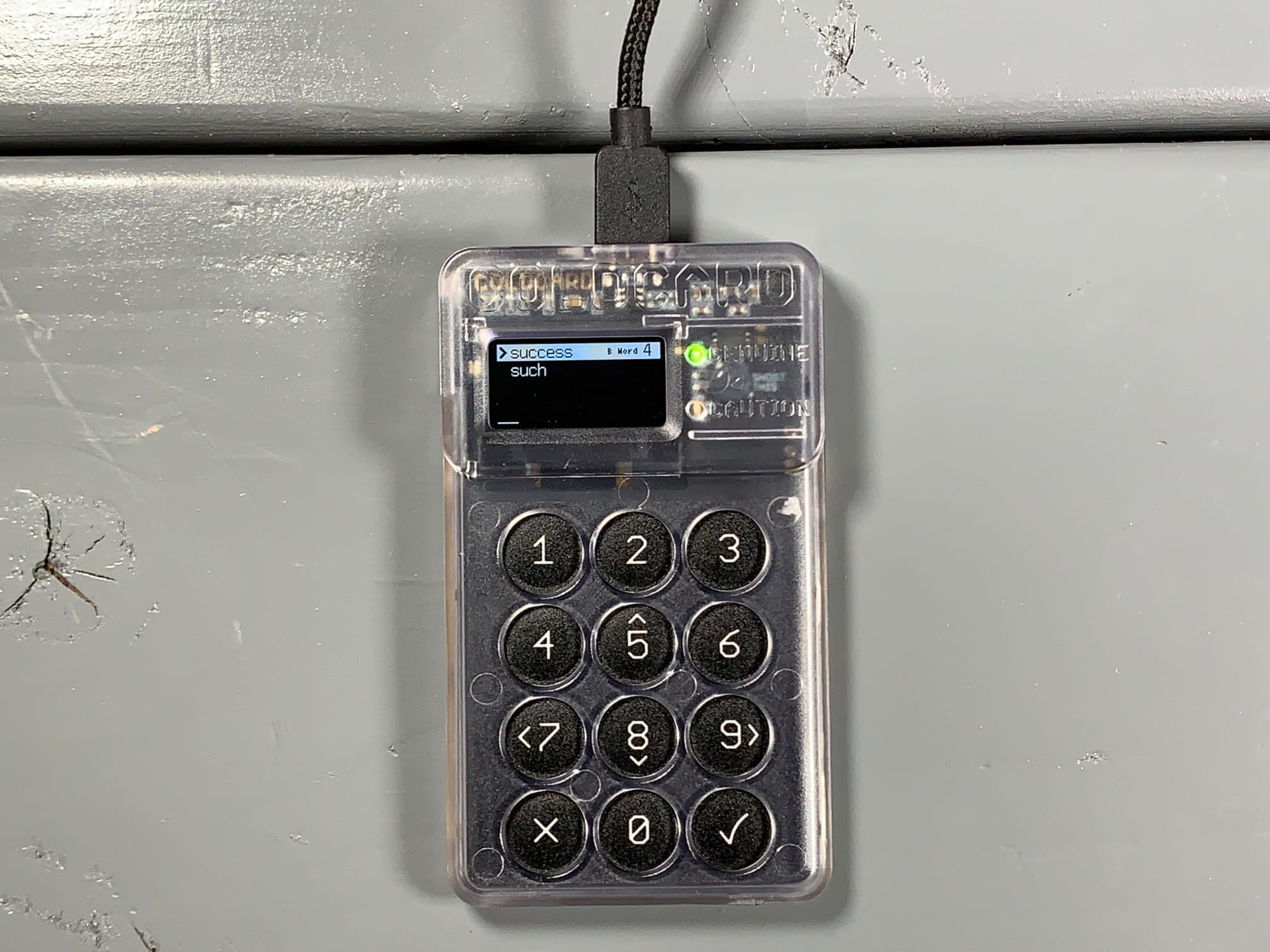

Đây là hình ảnh để giúp bạn tìm ra cách điều hướng của Coldcard. Bạn luôn có thể nhấn giữ các mũi tên “up” hoặc “down” khi cuộn.

Sử dụng ví phần cứng Coldcard với Seed XOR, bạn có thể tách cụm từ hạt giống dự phòng của mình và bảo vệ tốt hơn bitcoin của bạn khỏi tai nạn và các tác nhân xấu.

BƯỚC BA: NÂNG CẤP PHẦN MỀM

Một trong những tính năng tốt nhất của Coldcard theo ý kiến của tôi là nó có thể được sử dụng theo cách hoàn toàn không có ga, có nghĩa là bạn không bao giờ phải kết nối nó với máy tính, mặc dù có tùy chọn đó nếu bạn chọn sử dụng nó. Tôi thích sử dụng pin chín vôn với bộ chuyển đổi ColdPower.

Đầu tiên, hãy đọc và chấp nhận các điều khoản mua bán và sử dụng. Sau đó, bạn sẽ được yêu cầu xác nhận số túi.

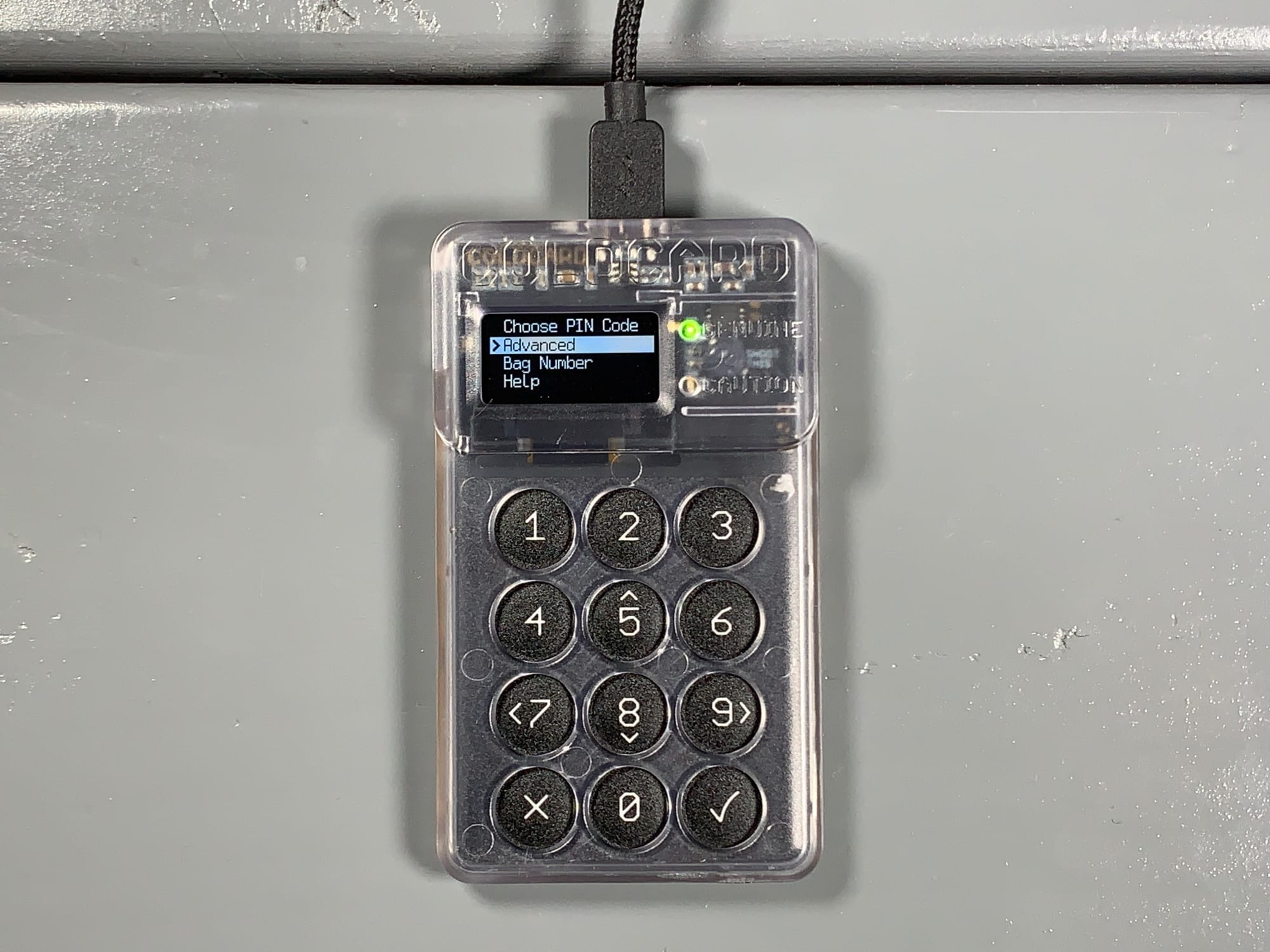

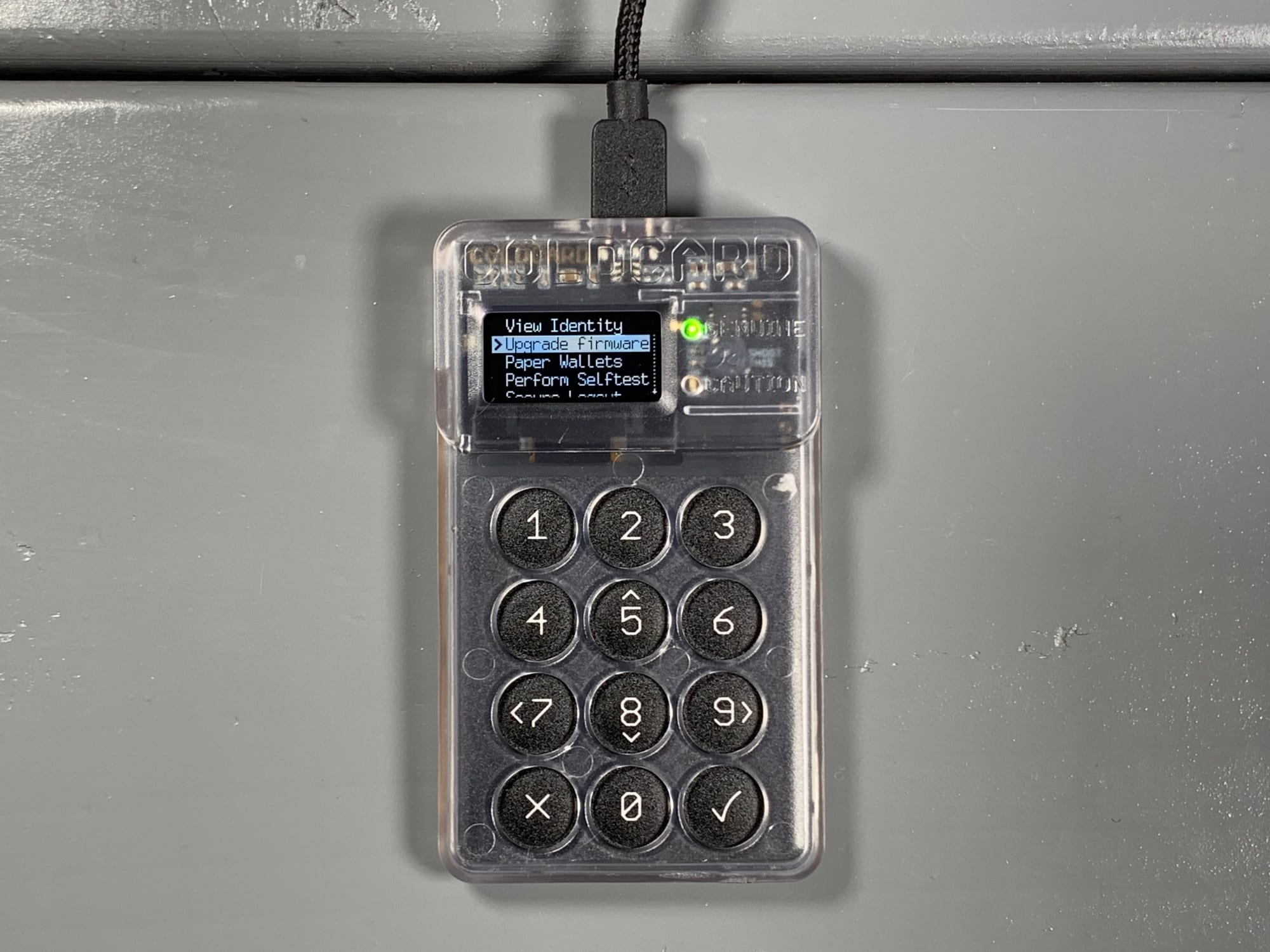

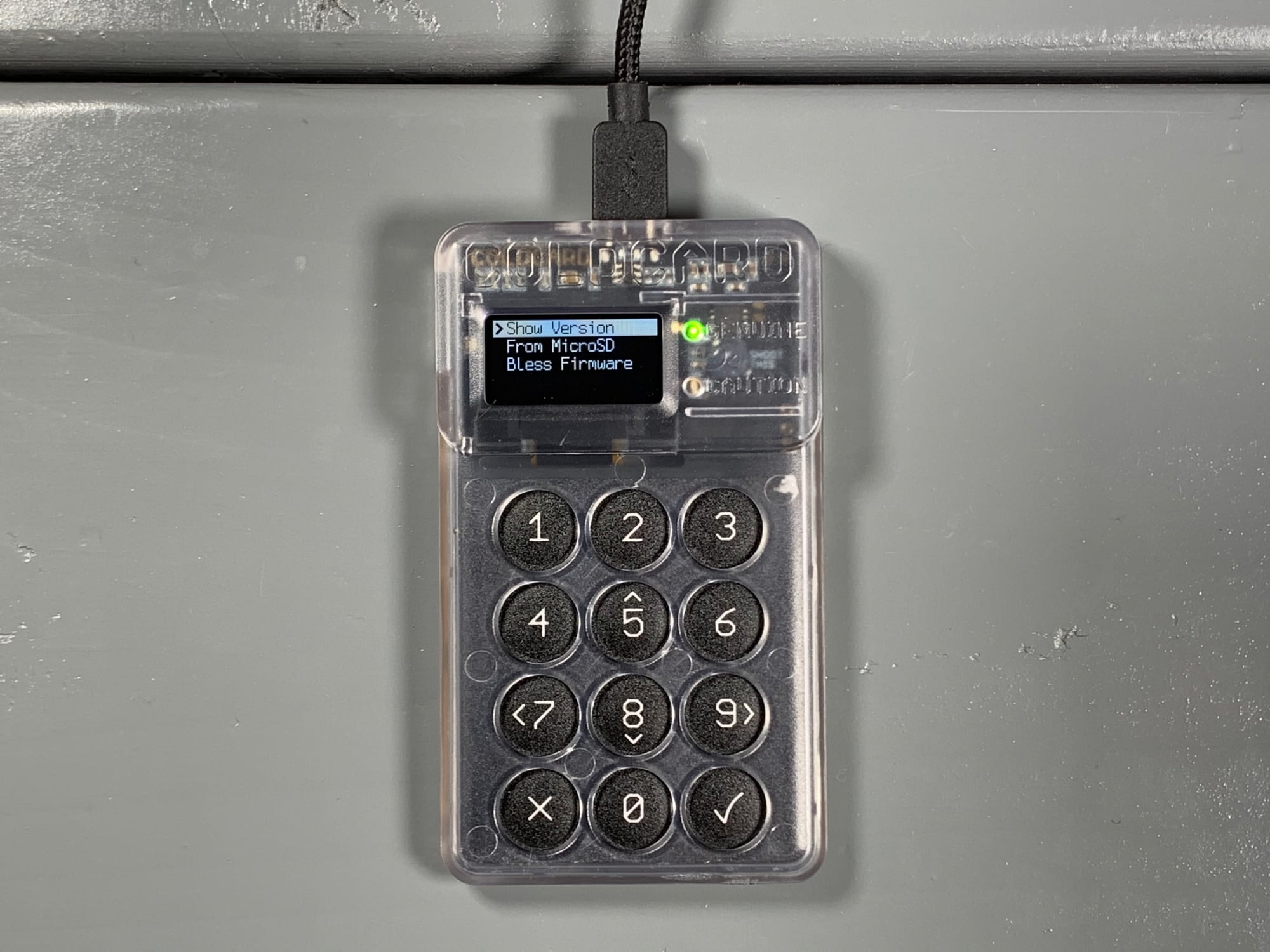

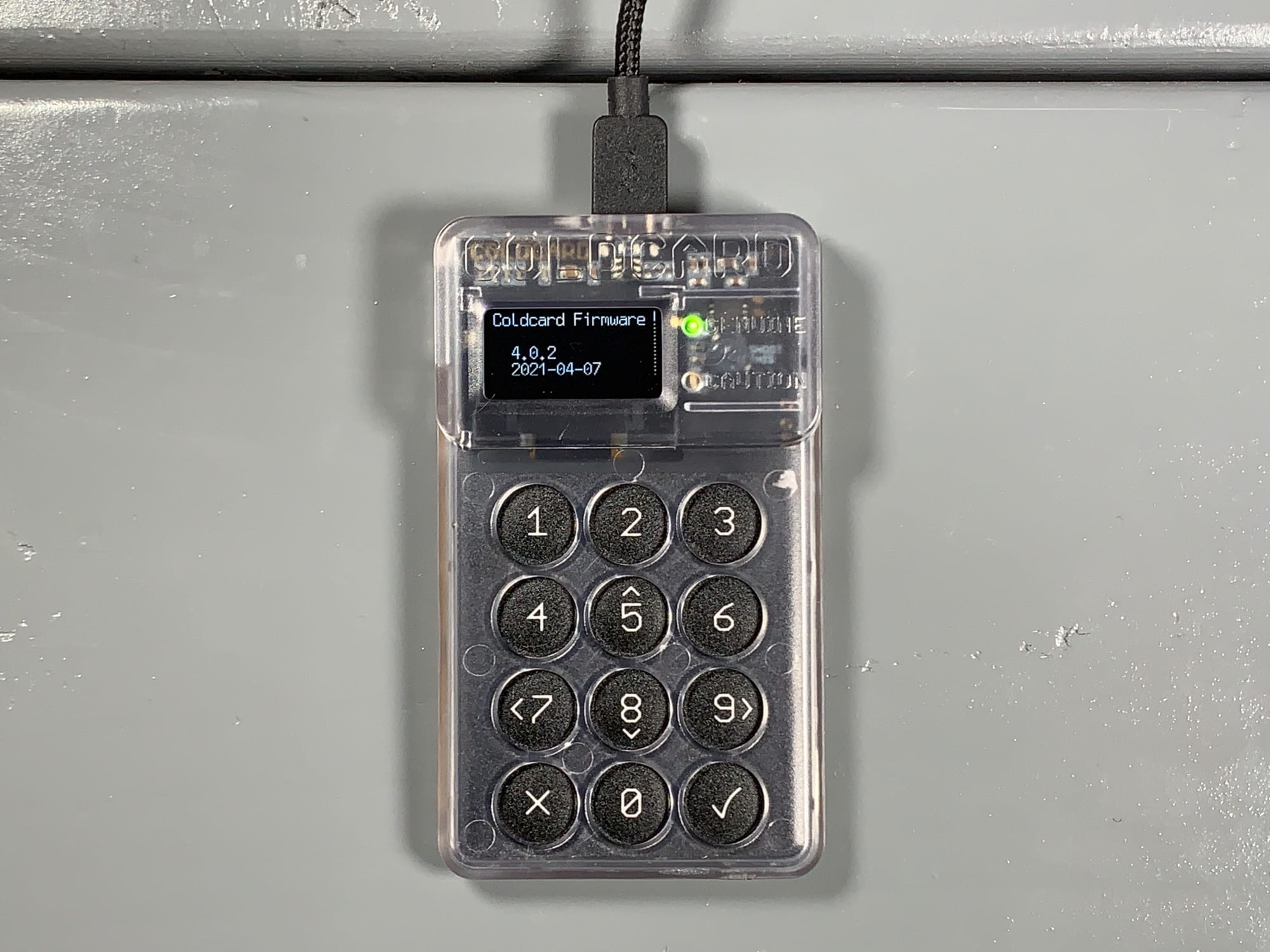

Tiếp theo, chọn “Advanced” rồi cuộn xuống “Upgrade Firmware” và cuối cùng là “Show Version”. Nếu phiên bản chương trình cơ sở được hiển thị của bạn cũ hơn phiên bản mới nhất hiện có trên trang web Coinkite, sau đó làm theo các bước tiếp theo để nâng cấp.

Ngay cả phần sụn có thể được nâng cấp theo cách có ga bằng cách sử dụng thẻ nhớ microSD. Các bước này sẽ chỉ cho bạn cách thực hiện điều đó và xác minh tính toàn vẹn của tệp phần sụn trên máy tính để bàn Windows bằng Kleopatra OpenPGP từ gói GPG4win.

Nếu bạn không muốn tham gia vào phần xác minh PGP của quá trình này, thì bạn có thể chuyển sang phần chỉ lưu tệp phần sụn vào thẻ nhớ microSD và tải trên Coldcard.

Các bước tiếp theo này sẽ hướng dẫn bạn cách lưu giá trị băm có chữ ký PGP của tệp .dfu và xác minh nó bằng khóa công khai PGP của Doc Hex, sau đó tính giá trị băm của riêng bạn trên phần sụn để xác nhận.

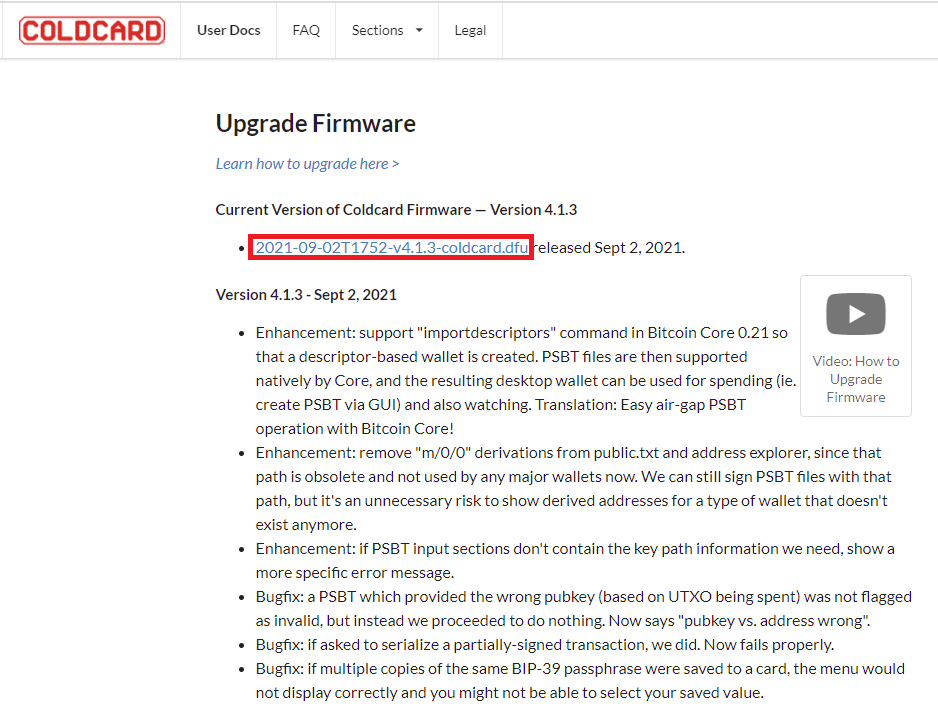

Từ trang web CoinKite, hãy nhấp vào liên kết để có phiên bản phần sụn mới nhất ở đầu trang. Thao tác này sẽ tự động tải xuống tệp .dfu.

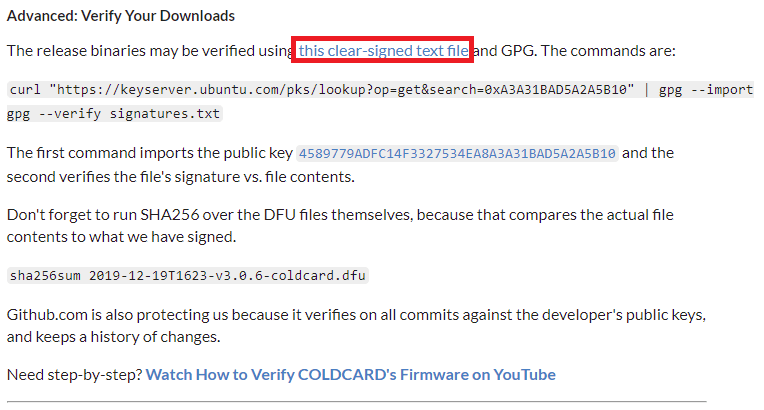

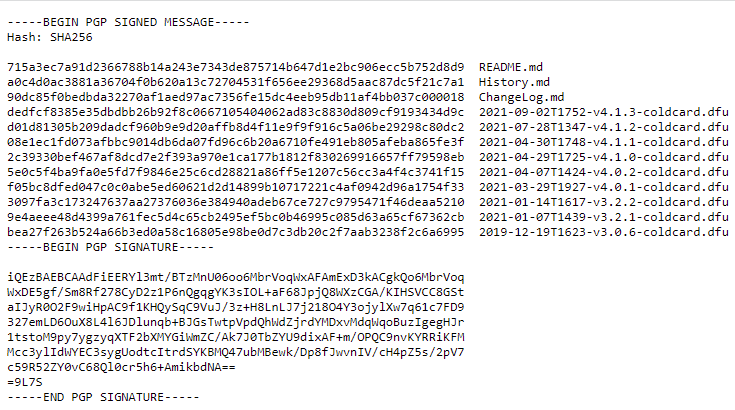

Từ cùng một trang này, cuộn xuống dưới cùng đến phần nâng cao, sau đó nhấp vào liên kết “this clear-signed text file”. Liên kết đó sẽ mở ra một thông báo có chữ ký PGP chứa các giá trị băm SHA-256 của các phiên bản phần sụn khác nhau.

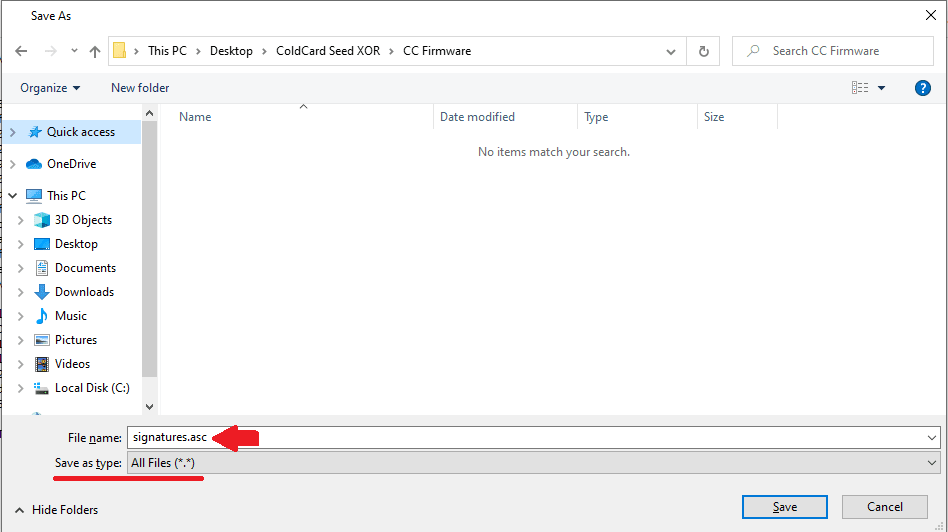

Bạn muốn lưu tin nhắn có chữ ký PGP này dưới dạng tệp .asc. Bạn chỉ có thể nhấn “ctrl” và “s” từ trình duyệt web của mình và bạn sẽ thấy một cửa sổ bật lên như hình dưới đây. Đảm bảo bạn đã chọn tùy chọn “All Files (*. *)” Từ menu thả xuống “Save as type:”. Và sau đó lưu tệp với phần mở rộng “.asc”. Bạn có thể đặt tên cho nó là “Signature”.

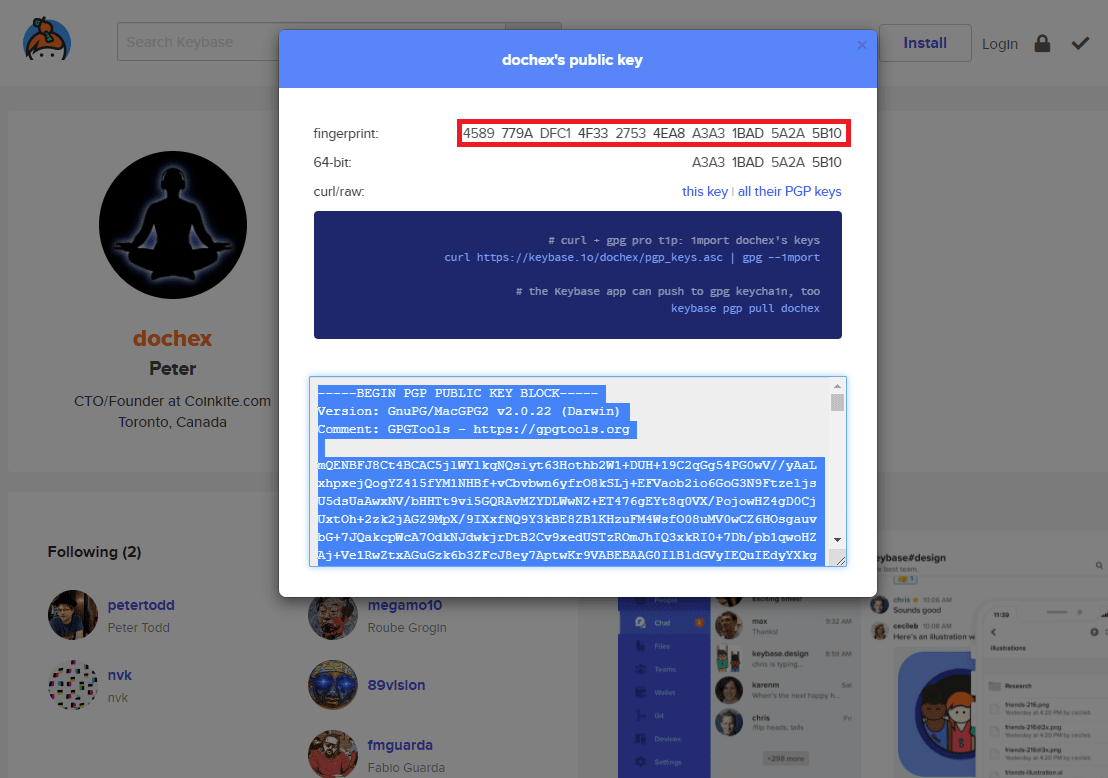

Tiếp theo, bạn cần lấy khóa PGP công khai của Doc Hex và nhập khóa này vào chuỗi khóa Kleopatra để bạn có thể chứng nhận. Khóa công khai của Doc Hex có thể được sao chép từ máy chủ khóa này tại đây.

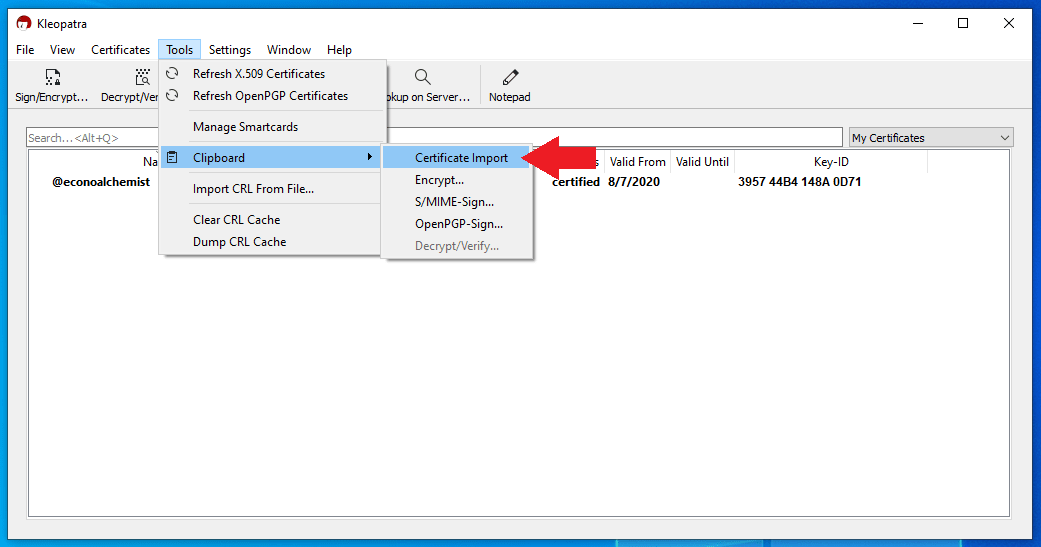

Sau khi bạn sao chép khóa công khai của anh ấy vào khay nhớ tạm, sau đó trong Kleopatra, hãy điều hướng đến “Tools”, sau đó “Clipboard”, sau đó “Certificate Import”. Sau đó, bạn sẽ được yêu cầu nhập mật khẩu PGP của mình để chứng nhận khóa công khai của Doc Hex. Sau khi được chứng nhận, khóa công khai này sẽ được thêm vào chuỗi khóa của bạn.

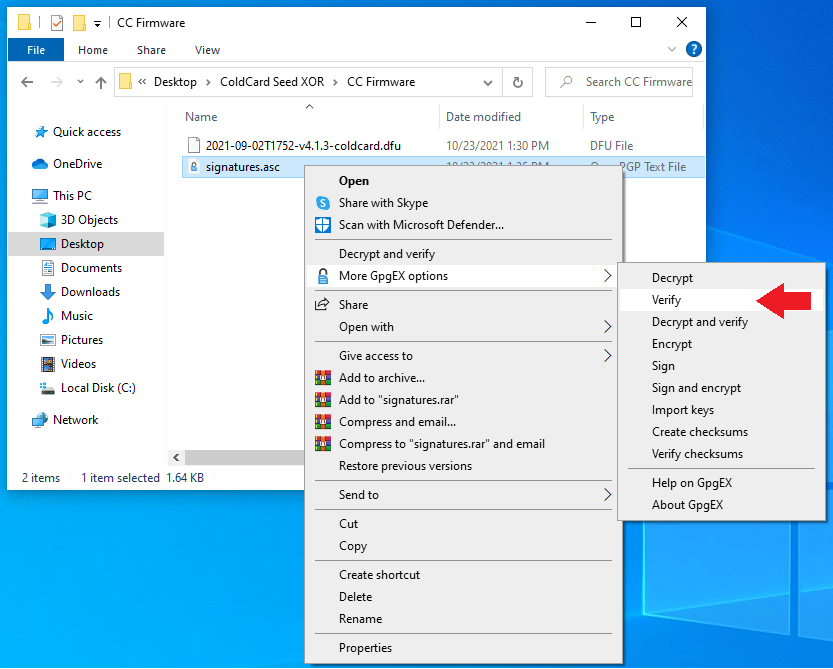

Bây giờ bạn đã nhập và chứng nhận khóa của Doc Hex, bạn có thể xác minh rằng thông báo đã ký với các giá trị băm phần sụn đã thực sự được ký bởi Doc Hex. Mở thư mục chứa tệp .asc tin nhắn đã ký và nhấp chuột phải vào nó, sau đó chọn “More GpgEX options”, sau đó “Verify”.

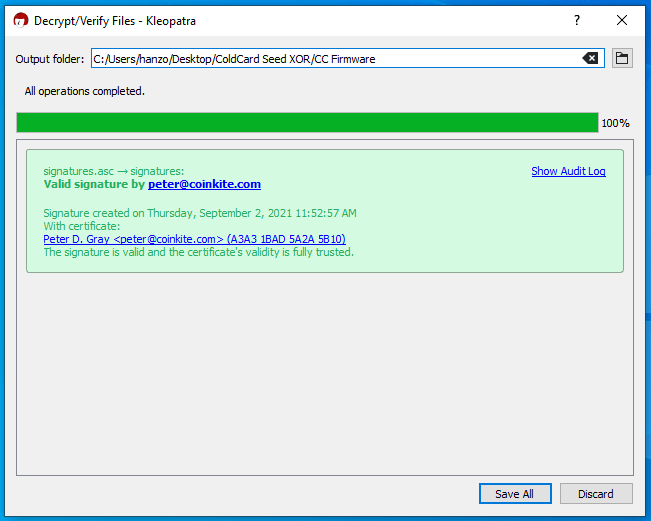

Kleopatra sẽ bắt đầu tính toán tính xác thực của chữ ký và sau một lúc, bạn sẽ nhận được một hộp thoại xác nhận rằng chữ ký khớp với khóa công khai mà bạn đã chứng nhận.

Tại thời điểm này, bạn đã xác minh rằng thông báo có chữ ký PGP chứa các giá trị băm cho các tệp phần sụn trên thực tế đã được ký bởi Doc Hex. Nhưng bây giờ bạn cần xác minh rằng tệp phần sụn .dfu trên thực tế có trả lại cùng giá trị băm như giá trị trong tin nhắn đã ký hay không.

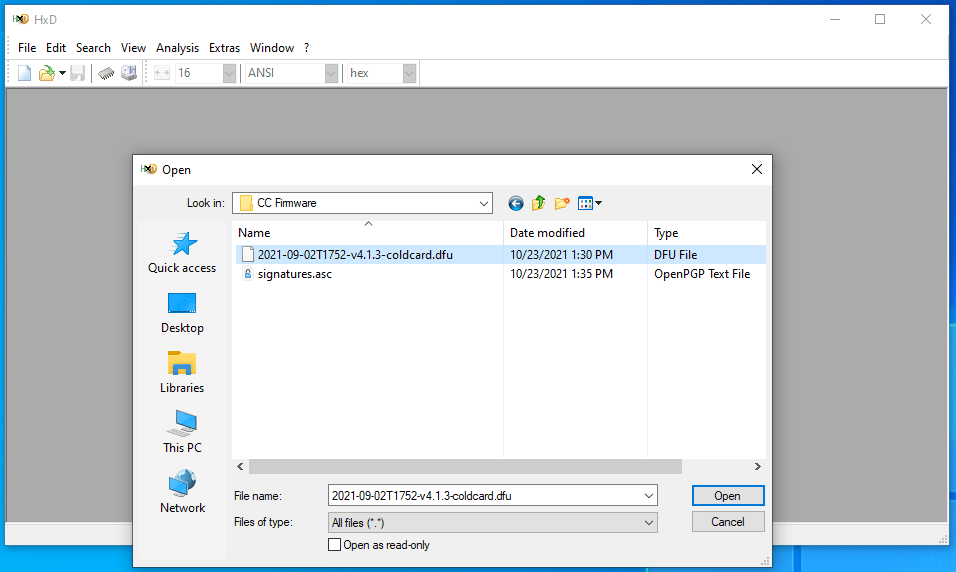

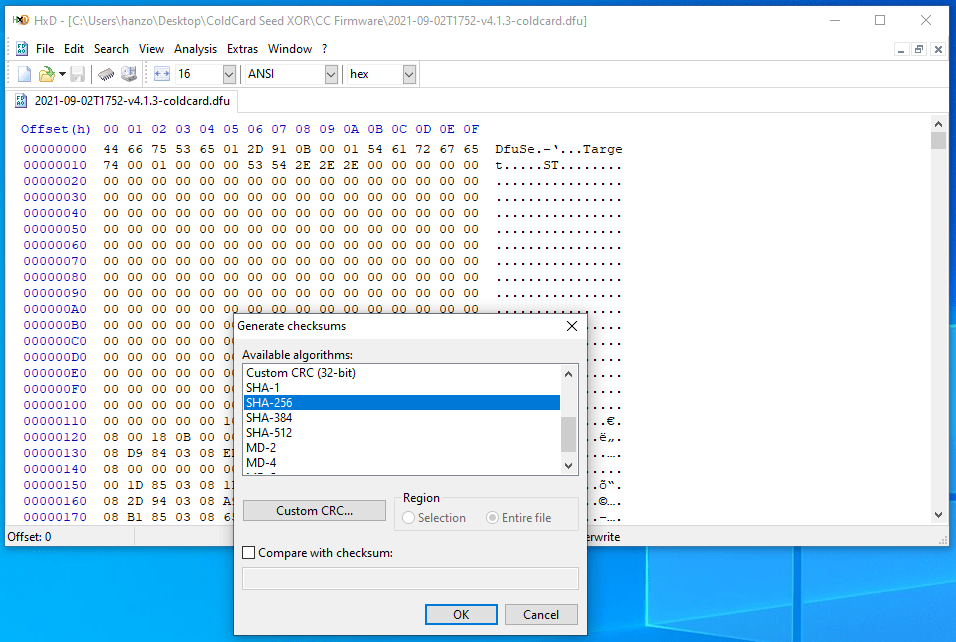

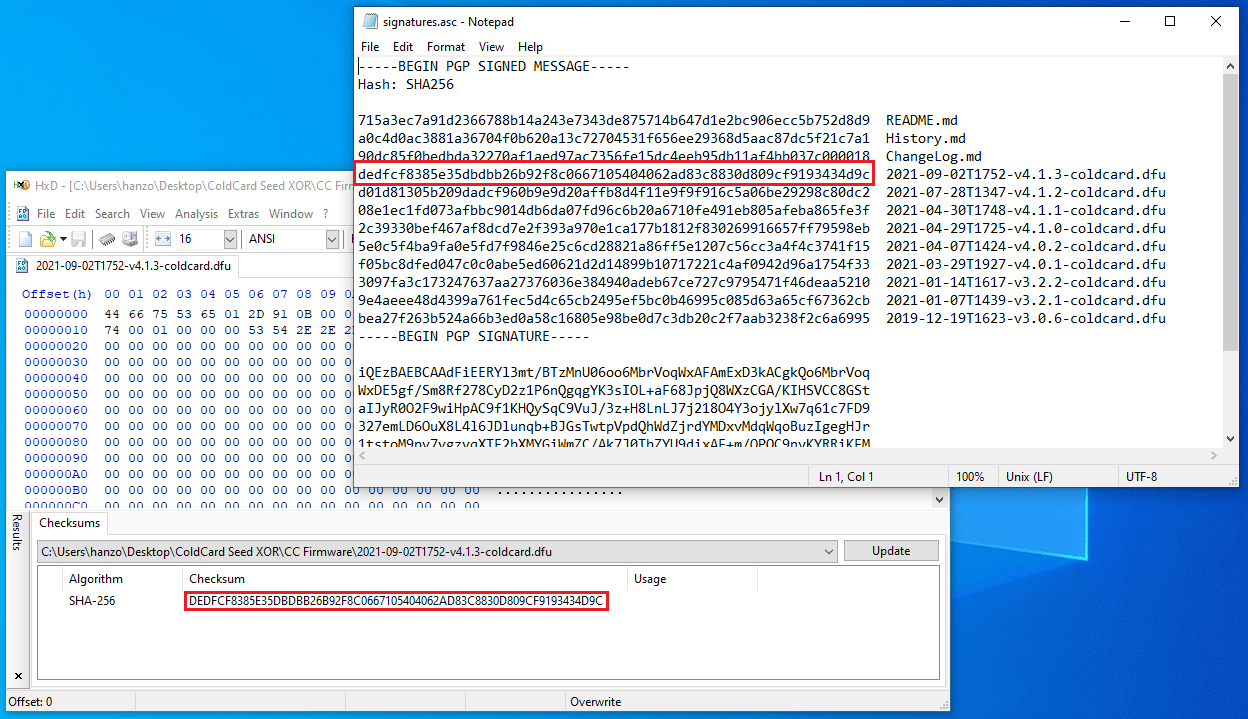

Để làm điều này, tôi thích sử dụng một chương trình chỉnh sửa hex phần mềm miễn phí được gọi là HxD. Chỉ cần điều hướng đến “File”, sau đó chọn “Open” và điều hướng đến đường dẫn tệp nơi bạn đã lưu tệp .dfu phần sụn. Sau khi mở, sau đó điều hướng đến “Analysis” rồi đến “Checksums”, sau đó cuộn xuống “SHA-256” và nhấn “OK”. Sau đó, phần mềm sẽ trả về giá trị băm SHA-256 được tính toán trên tệp phần sụn bạn đã tải xuống. So sánh trực quan giá trị băm được trả về này với giá trị băm mà bạn có thể xem trong thư đã ký bằng cách mở nó bằng trình soạn thảo văn bản.

Bây giờ bạn biết rằng tệp phần sụn bạn đã tải xuống khớp chính xác với tệp mà Coinkite dự định mà bạn nhận được và nó an toàn để cài đặt trên Coldcard mới của bạn.

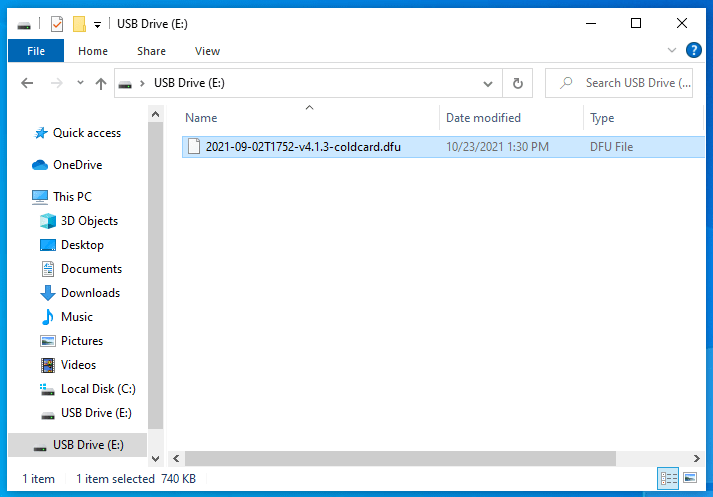

Lấy thẻ nhớ microSD và bộ điều hợp USB và lắp chúng vào máy tính để bàn của bạn. Sau khi được nhận dạng, chỉ cần kéo và thả tệp .dfu phần sụn vào thẻ nhớ microSD. Sau đó, rút thẻ microSD ra một cách an toàn.

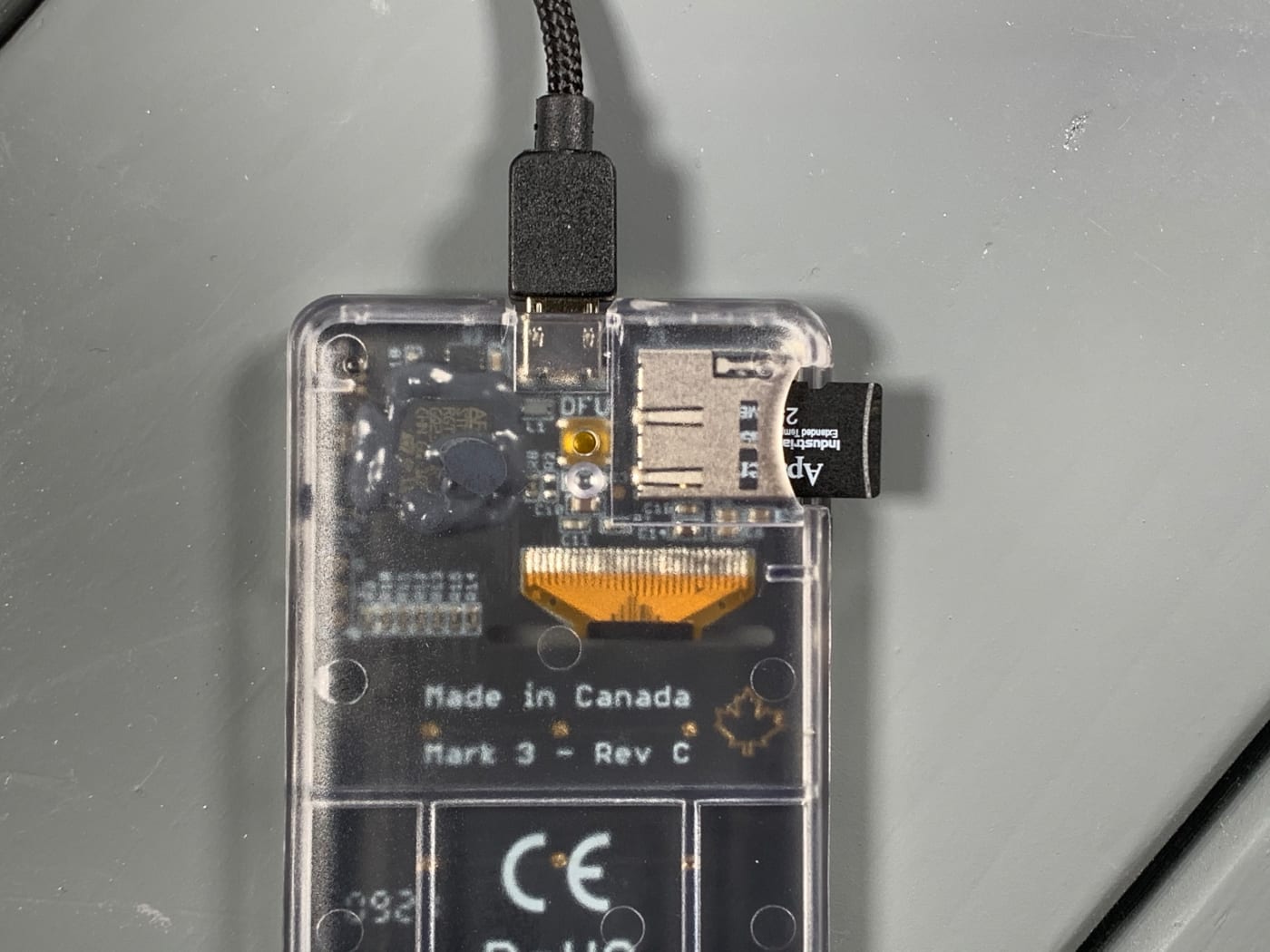

Lật úp Coldcard và lắp thẻ microSD vào khe cắm cho đến khi khớp vào đúng vị trí.

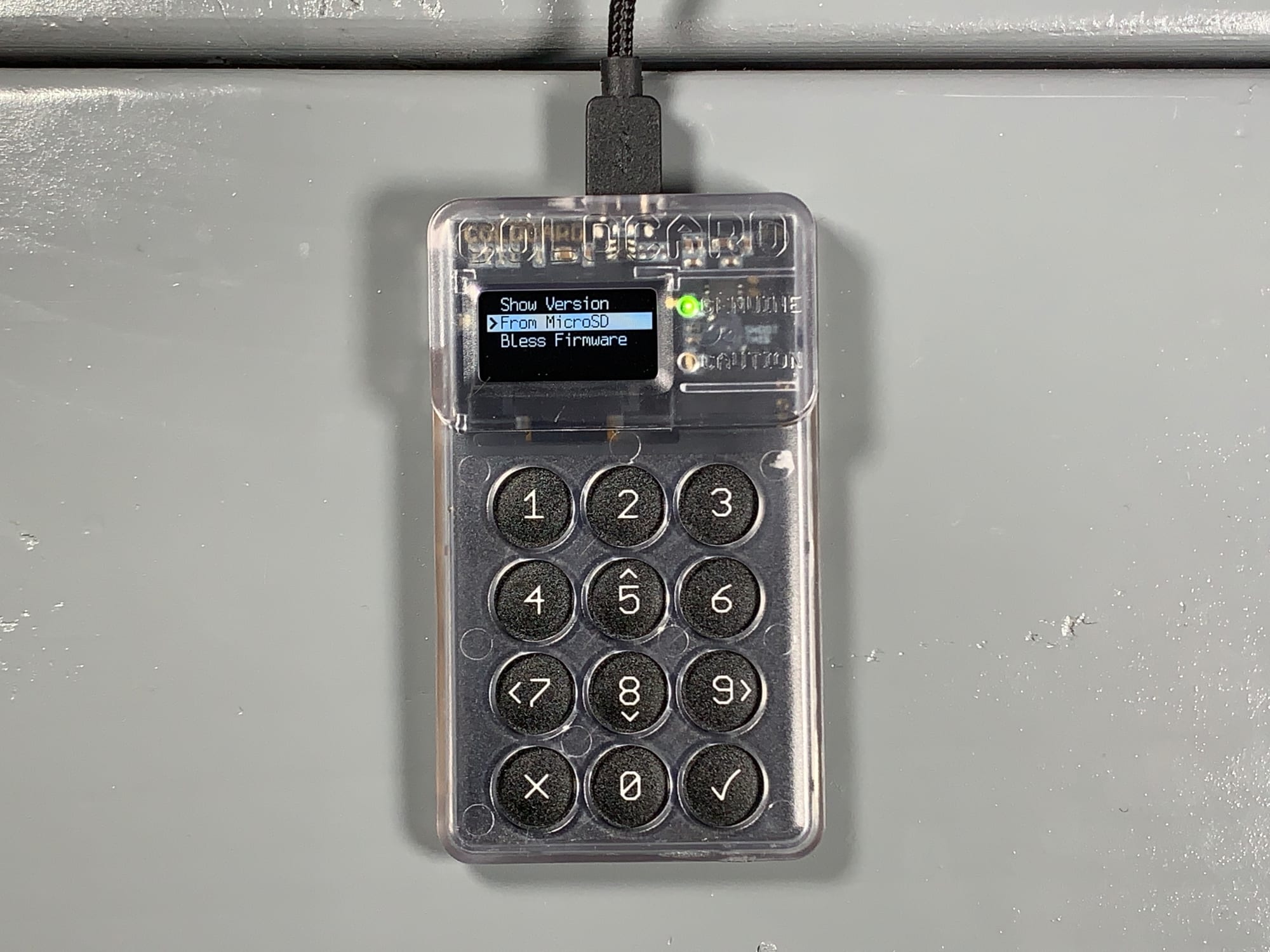

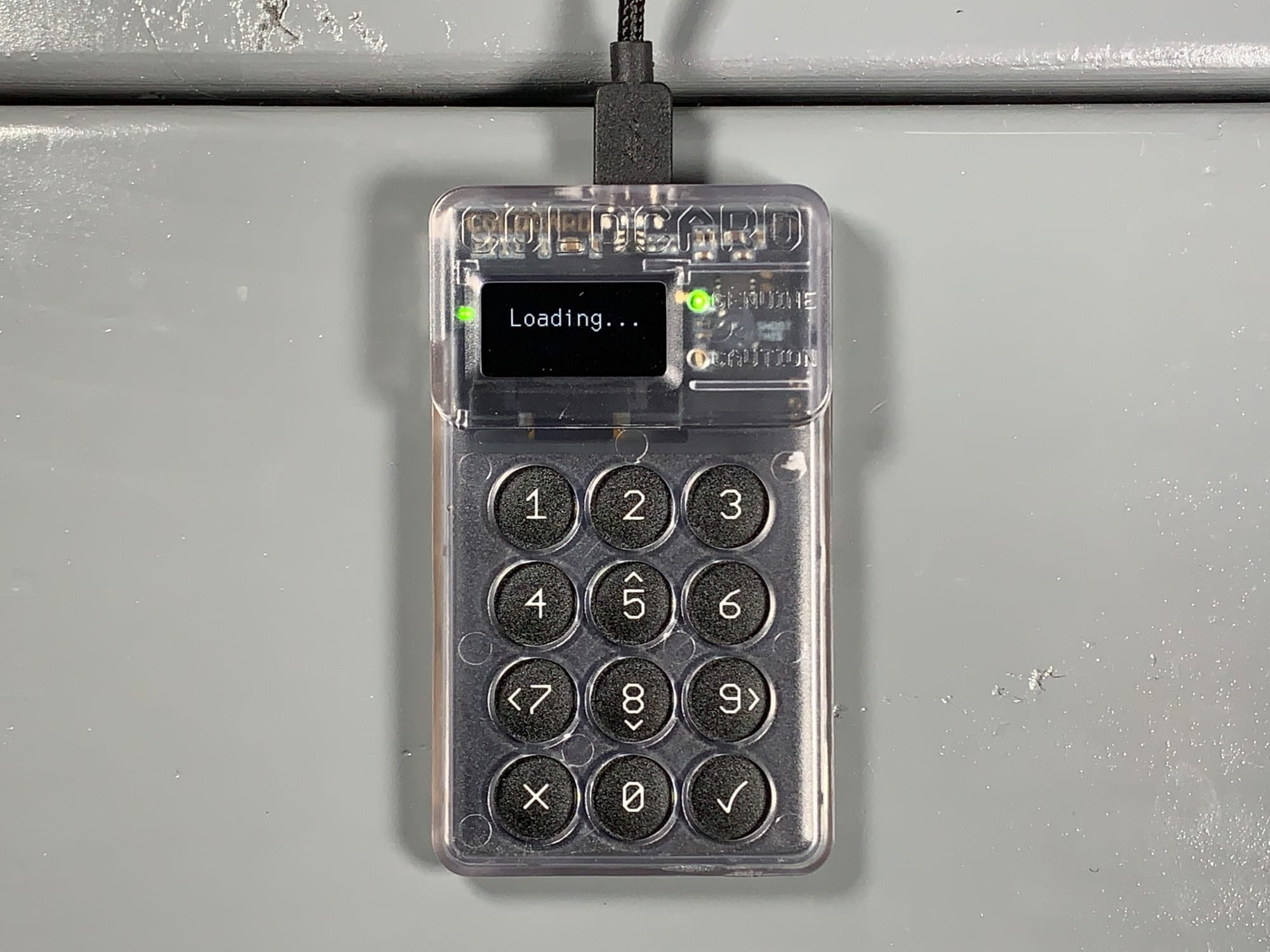

Bạn vẫn phải ở trong menu “Advanced”, sau đó cuộn xuống “Upgrade Firmware” rồi đến “From MicroSD” rồi chọn tệp chương trình cơ sở. Quá trình này sẽ mất một chút thời gian để tự động tải, xác minh và nâng cấp.

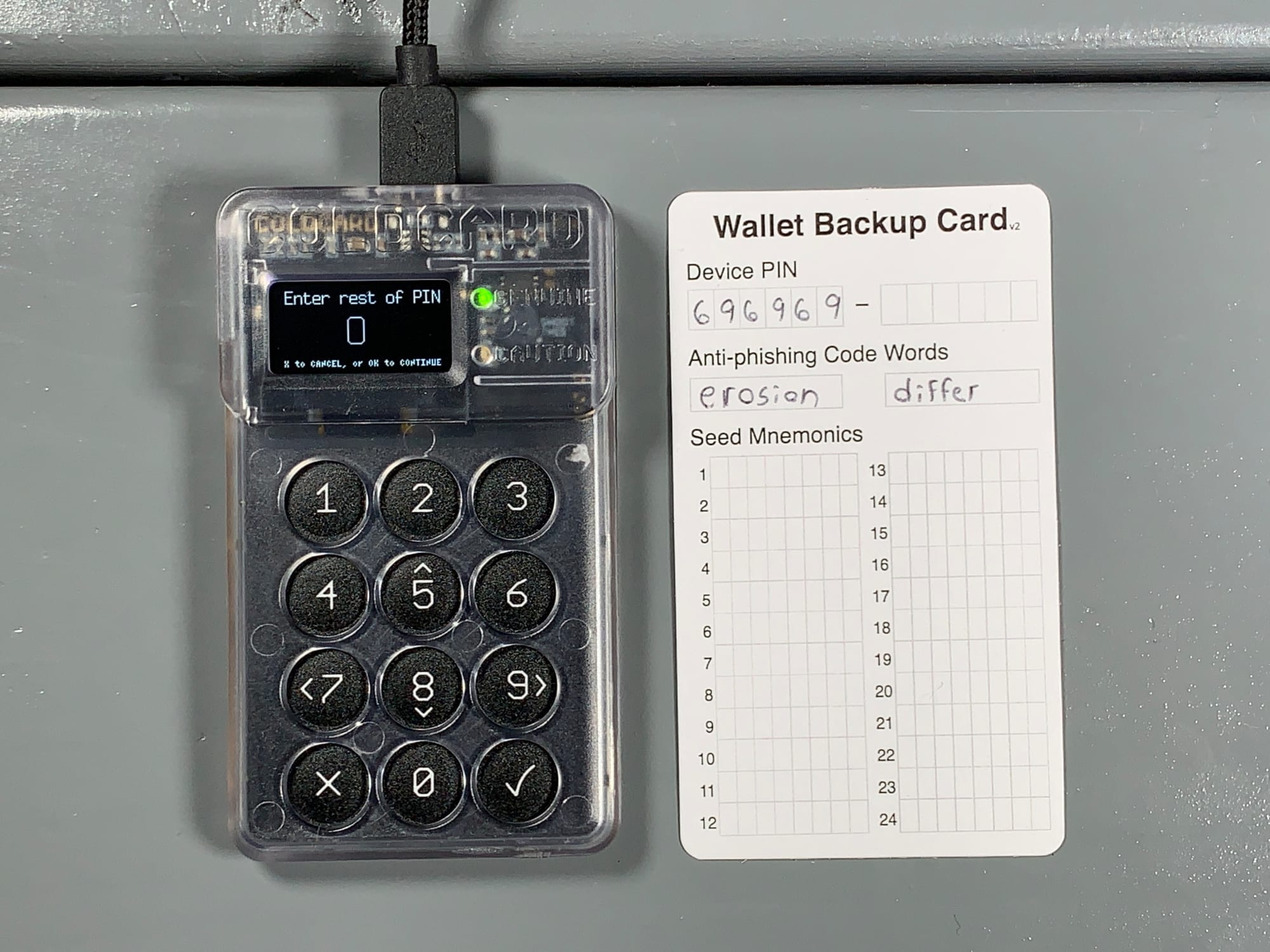

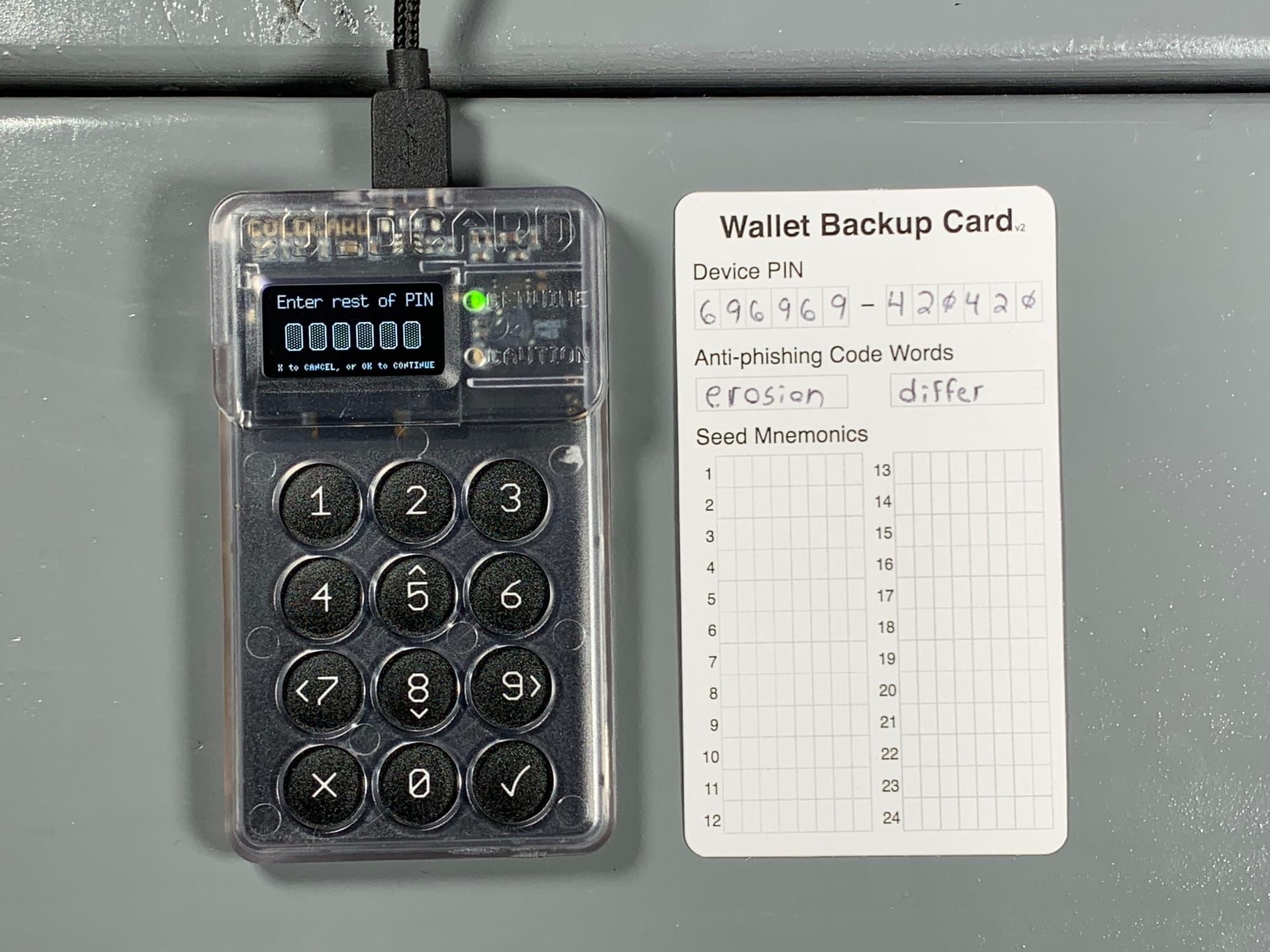

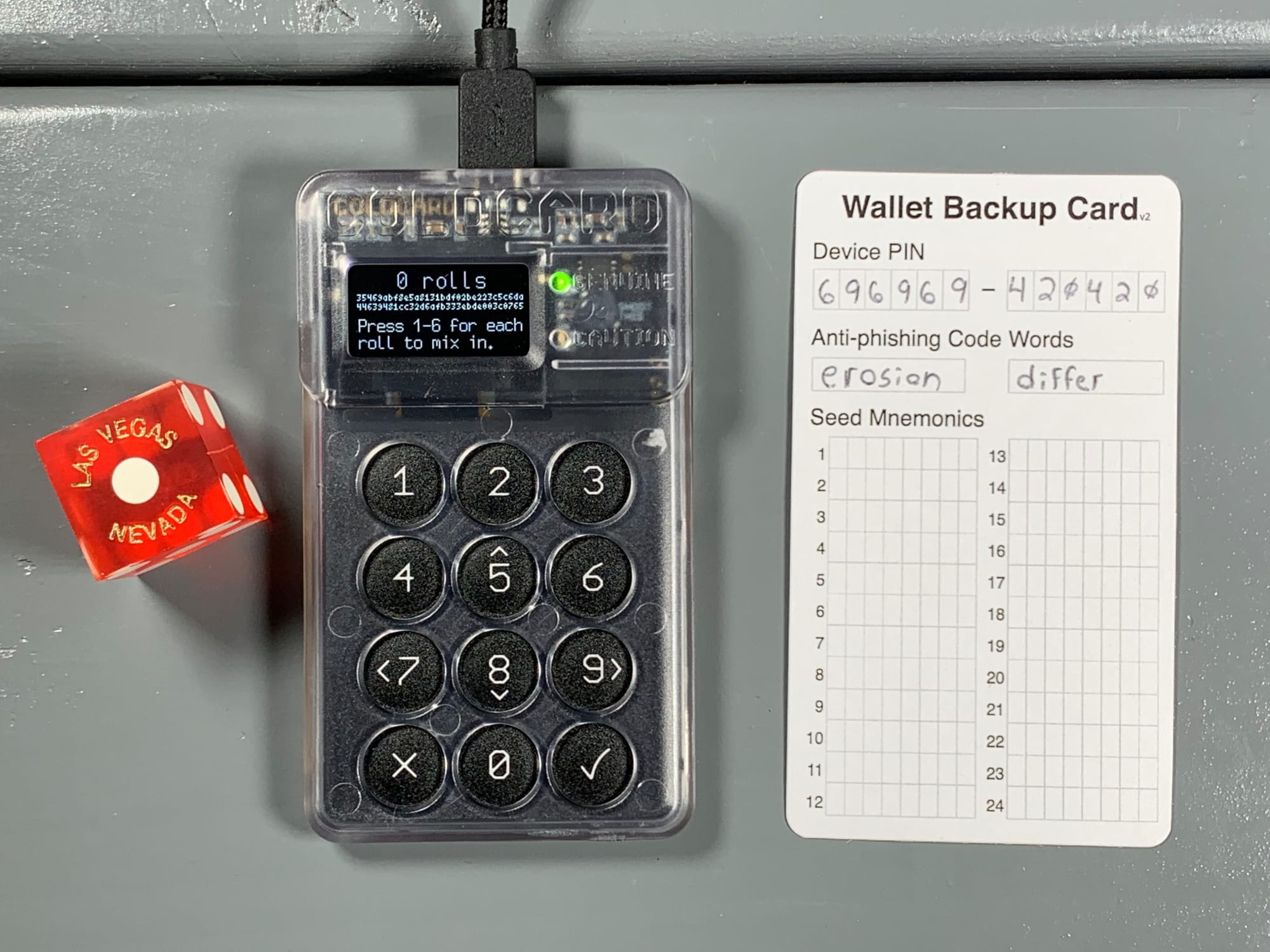

BƯỚC BỐN: THIẾT LẬP PIN

Hãy cân nhắc cẩn thận với số PIN của bạn. Bạn không muốn sử dụng một cái dễ đoán. Thật tiện lợi khi bạn có thể ghi nhớ nó để không phải tìm thẻ ghi chú hoặc phương tiện lưu trữ khác mỗi khi bạn muốn truy cập Coldcard của mình. Hoặc có lẽ bạn muốn một mã PIN mà bạn chưa ghi nhớ, đặc biệt để bạn phải có quyền truy cập vào thẻ ghi chú của mình hoặc phương tiện lưu trữ khác để mở Coldcard.

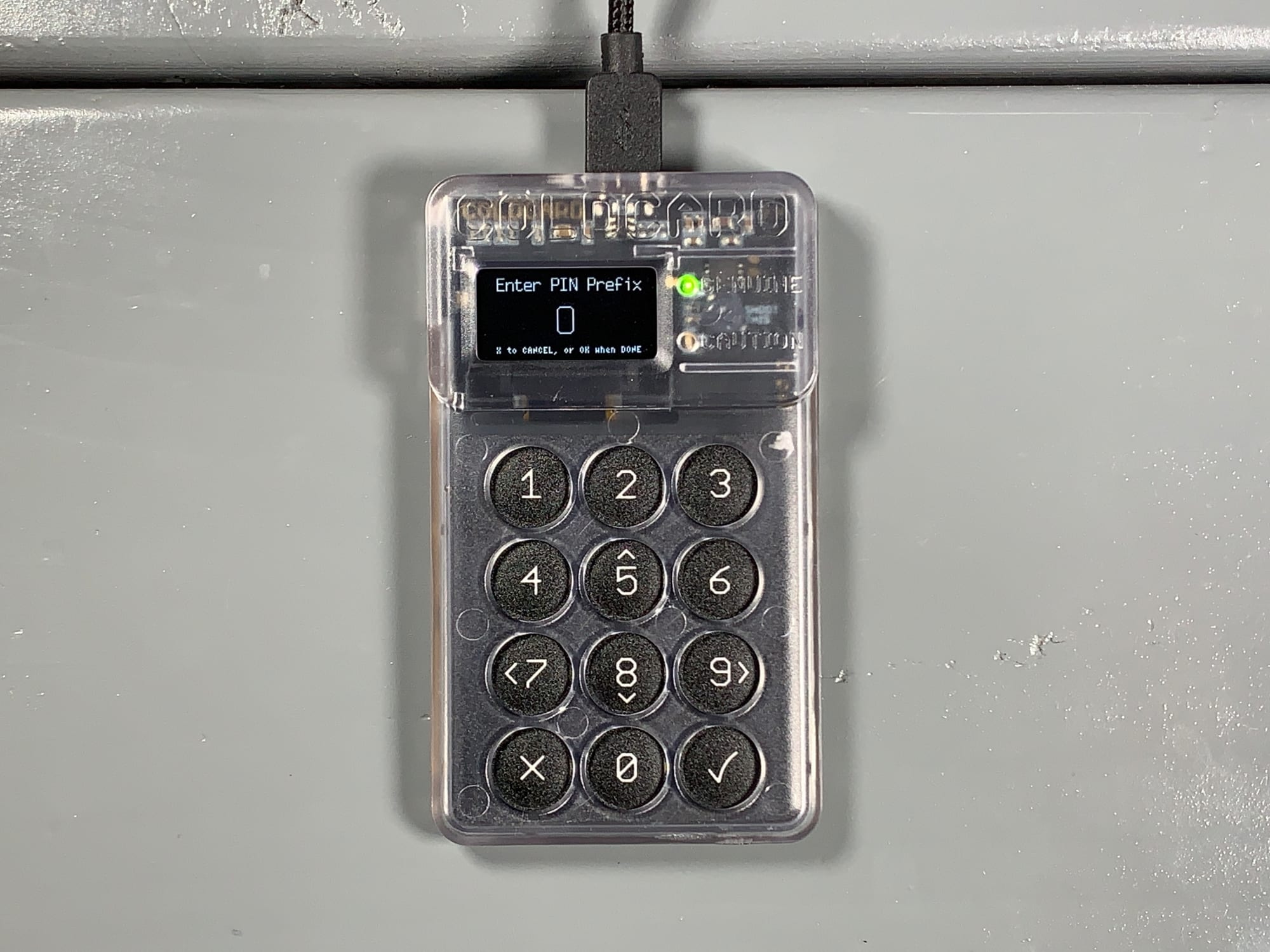

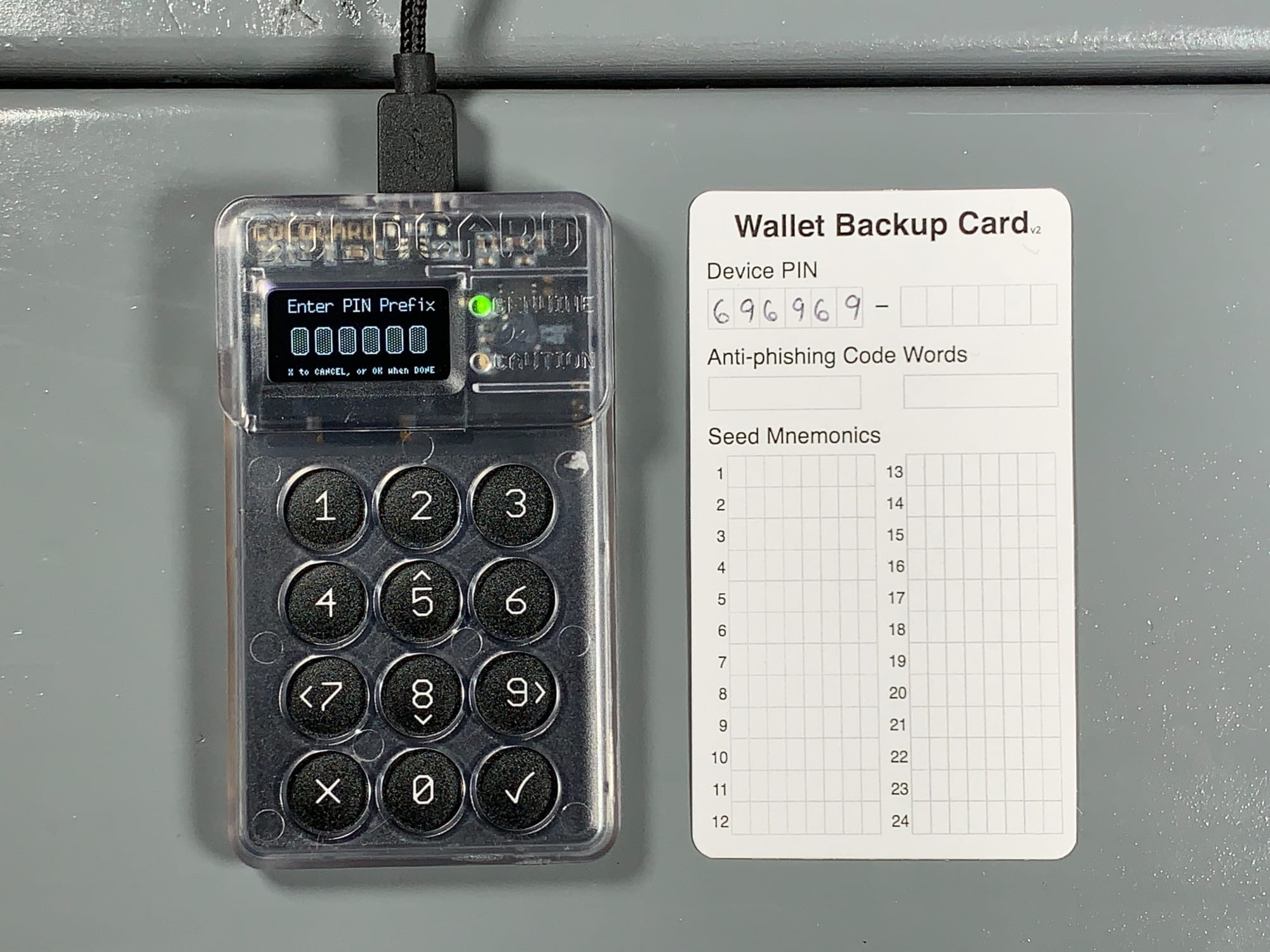

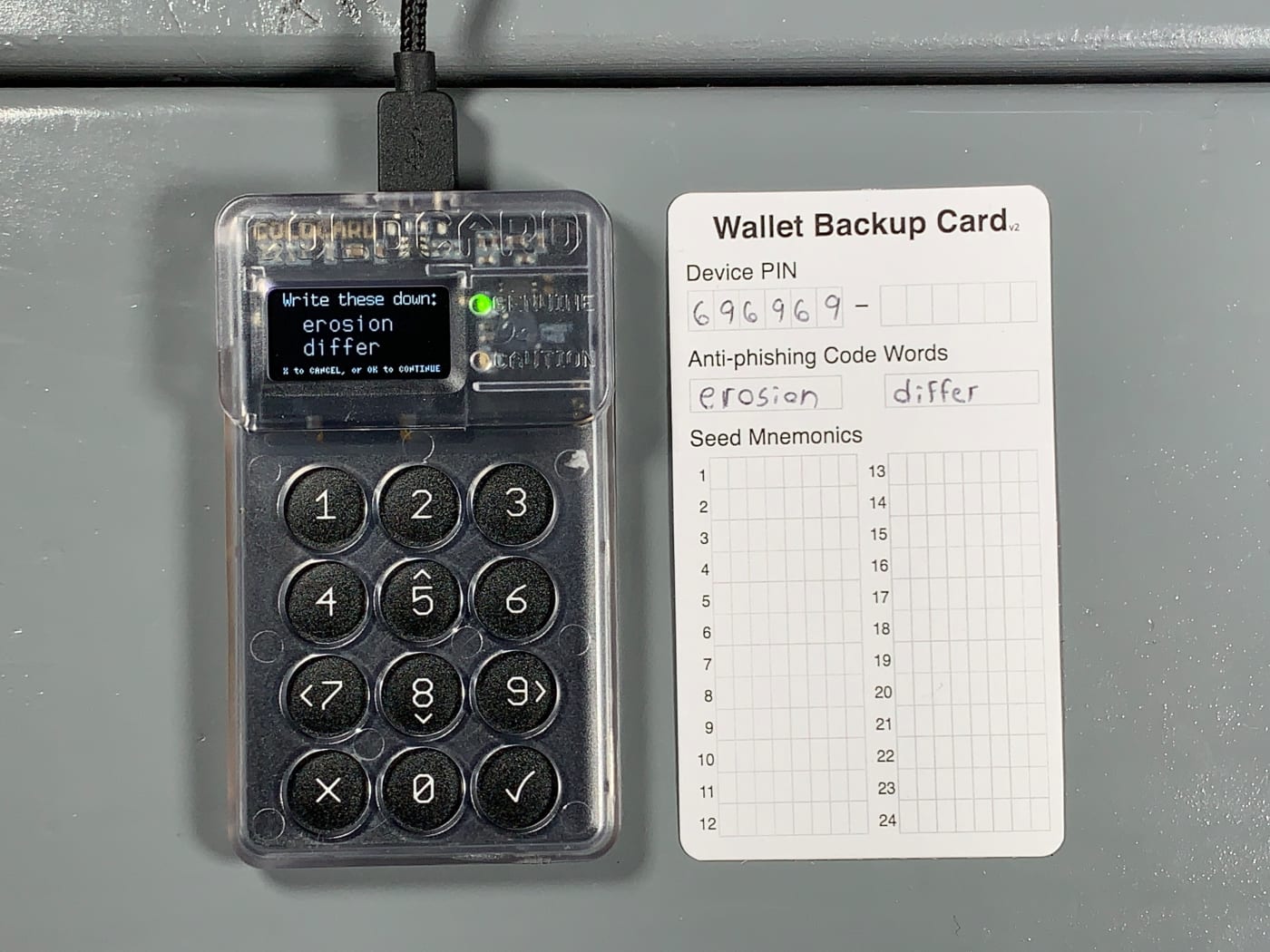

Dù bằng cách nào, mã PIN của bạn sẽ có hai phần: tiền tố và hậu tố. Ý tưởng là một khi bạn nhập tiền tố, bạn sẽ được hiển thị với hai từ chống lừa đảo. Nếu các từ giống với các từ ban đầu được trình bày cho bạn khi khởi động ban đầu, thì bạn biết rằng thẻ Coldcard của bạn đã không bị giả mạo kể từ lần cuối cùng bạn truy cập vào nó.

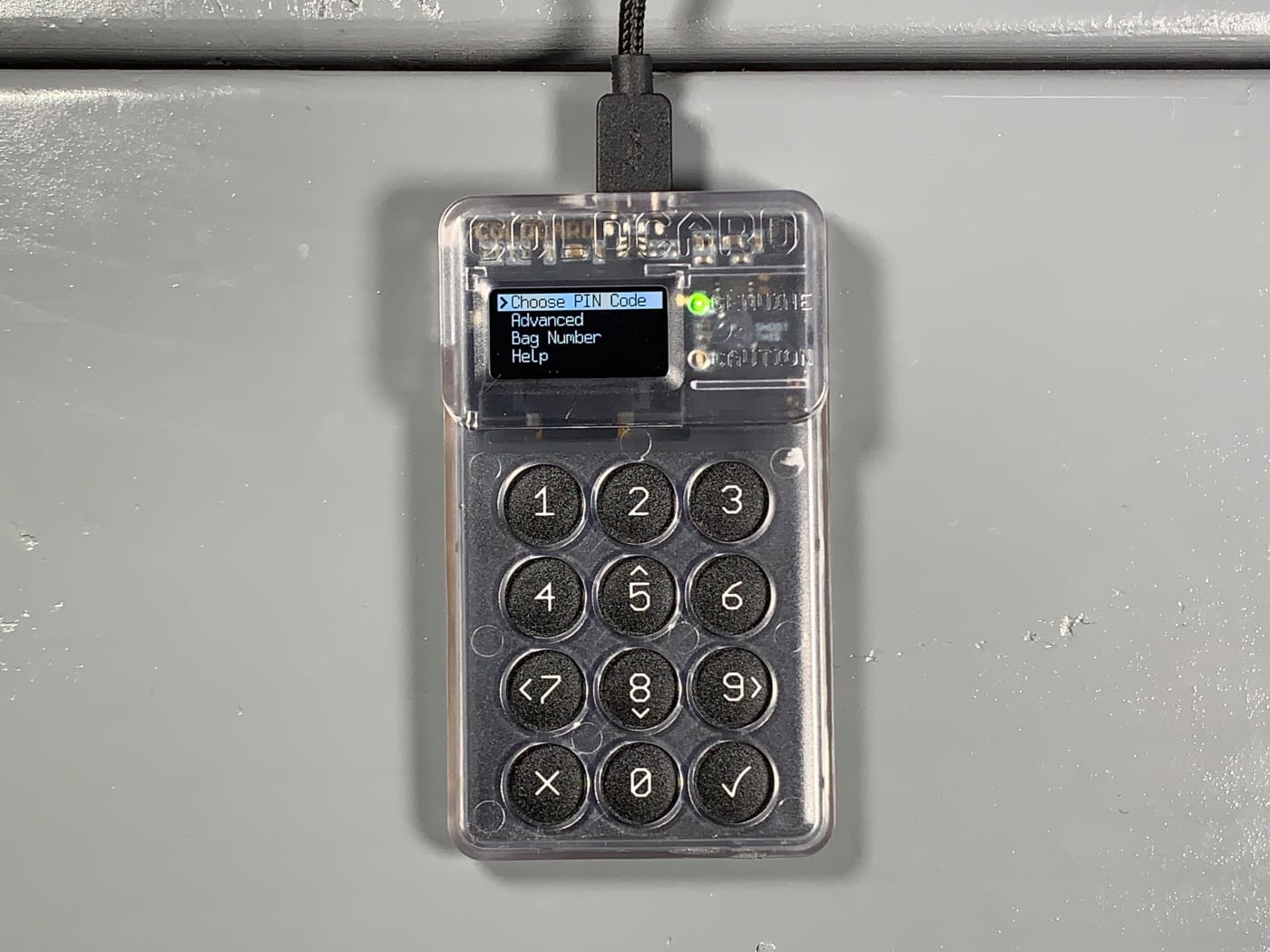

Đầu tiên, chọn “Choose PIN code”, sau đó bạn sẽ thấy mô tả ngắn gọn về cách hoạt động của mã PIN. Mỗi phần của mã PIN của bạn có thể có từ hai đến sáu chữ số. Hoàn toàn không có cách nào để truy cập mã PIN bị quên hoặc bị mất. Và nếu bạn nhập sai mã PIN quá nhiều lần, nó sẽ gạch thẻ Coldcard của bạn như một tính năng bảo mật.

Sau khi nhấn “OK”, bạn sẽ nhận được một cảnh báo nữa về nguy cơ mất hoặc quên mã PIN. Sau khi đọc, bạn có thể nhập tiền tố mã PIN của mình. Sử dụng thẻ ghi chú đi kèm để ghi lại tiền tố mã PIN của bạn, sau đó nhấn “OK”.

Tiếp theo, nhập hậu tố mã PIN của bạn, sau đó ghi nó vào thẻ ghi chú và nhấn “OK”.

BƯỚC NĂM: TẠO GIAI ĐOẠN HẠT GIỐNG

Có một số cân nhắc bạn có thể muốn thực hiện khi tạo một cụm từ hạt giống.

Ví dụ: Coldcard sẽ tạo một cụm từ hạt giống cho bạn theo mặc định, nhưng có thể bạn không tin tưởng trình tạo số ngẫu nhiên thực sự (TRNG) được sử dụng vì một số lý do. Chà, bạn không cần phải tin tưởng vào nó vì bạn có thể tạo ra entropy của riêng mình bằng xúc xắc hoặc bằng các phương tiện khác. Sau đó, bạn có thể để nguyên cụm từ hạt giống với 24 từ hoặc bạn có thể thêm từ thứ 25, còn được gọi là cụm mật khẩu.

Cụm mật khẩu có thể là bất kỳ sự kết hợp nào của chữ hoa, chữ thường, số hoặc ký tự đặc biệt. Không có cách nào để ví biết được cụm mật khẩu của bạn có đúng hay không mặc dù sau khi bạn đặt nó. Vì vậy, nếu bạn quyết định sử dụng cụm mật khẩu và sau đó bạn nhập sai mật khẩu khi truy cập ví trong tương lai, Coldcard sẽ hiển thị một ví hoàn toàn hợp lệ, nhưng đó sẽ không phải là ví chứa tiền của bạn. Ngay cả với 24 từ giống nhau, việc nhập hai mật khẩu khác nhau sẽ tạo ra hai ví hoàn toàn khác nhau.

Vì vậy, hãy nghĩ về mô hình mối đe dọa của bạn là gì, cách bạn sẽ bảo mật thông tin khôi phục của mình và cách những người thân yêu của bạn sẽ khôi phục Bitcoin của bạn nếu bạn ra đi.

Thông thường, tôi thích sử dụng xúc xắc để tạo các cụm từ hạt giống của mình và sau đó tôi muốn thêm cụm mật khẩu có hàm lượng entropy cao vào nó, vì vậy tôi sẽ chỉ cho bạn cách tôi thực hiện và bạn có thể chọn và chọn những gì phù hợp với mình.

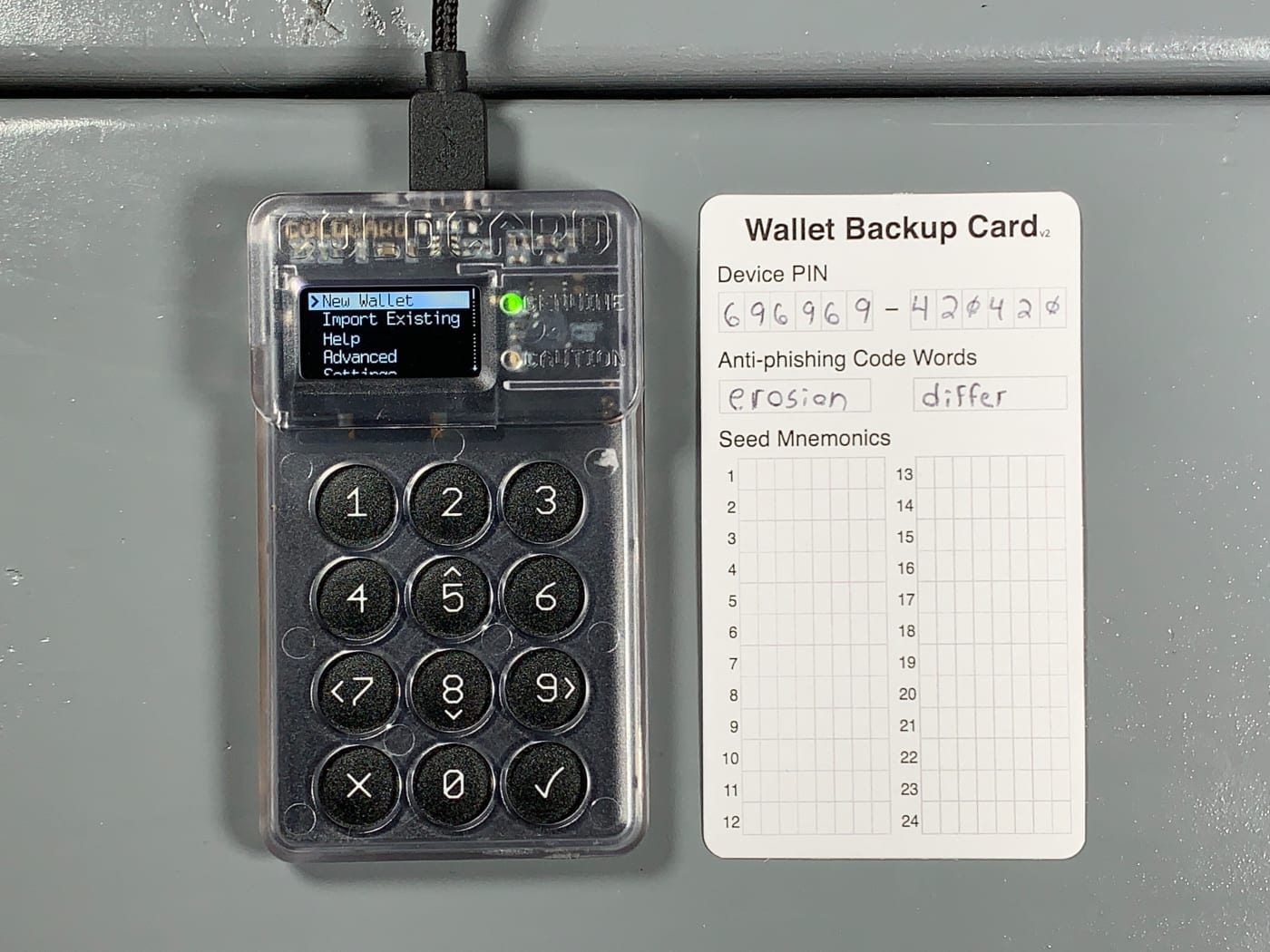

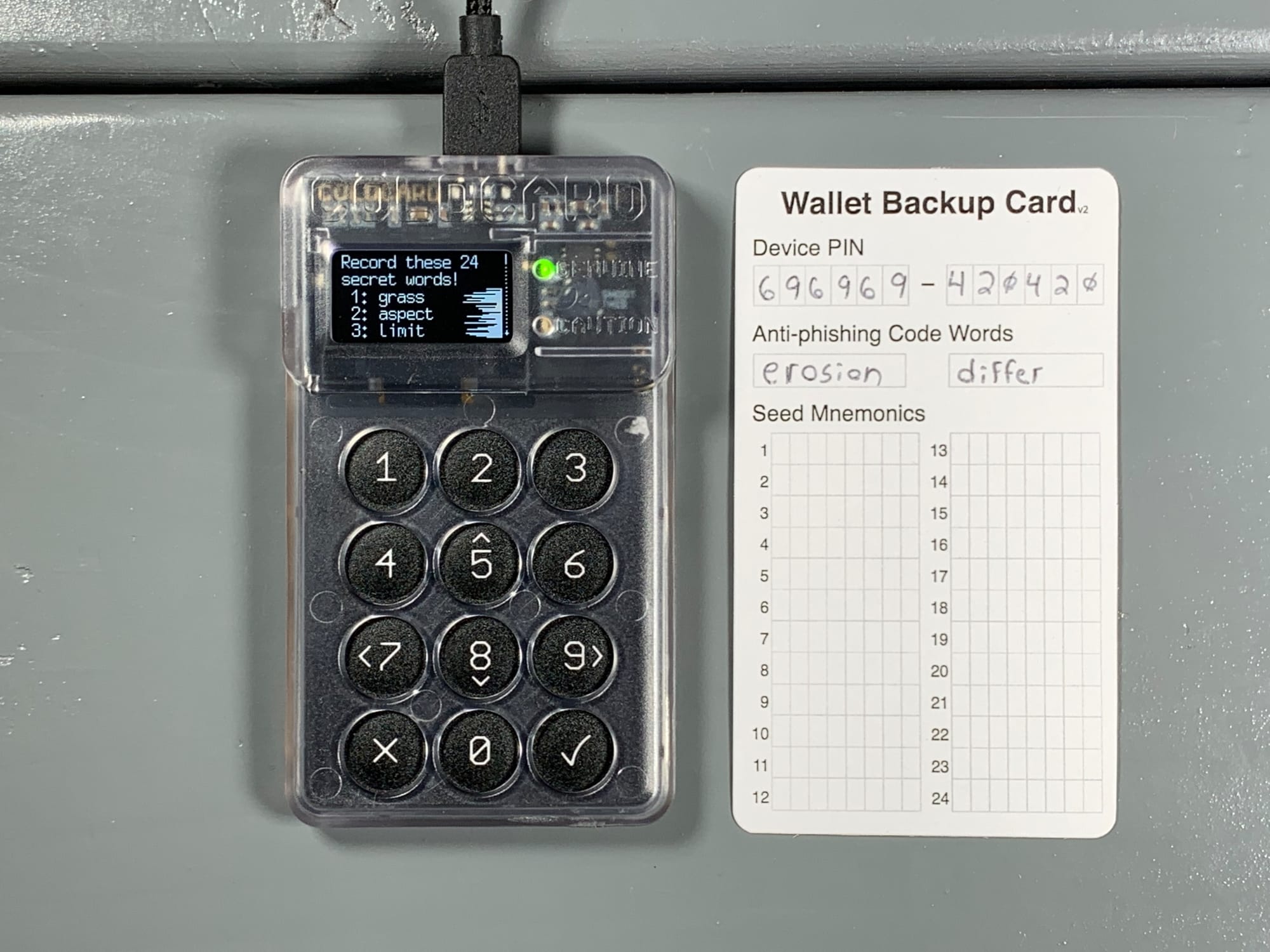

Như tôi đã nói, Coldcard sẽ sử dụng TRNG để tạo một cụm từ hạt giống ngẫu nhiên cho bạn theo mặc định. Chọn “New Wallet” và sau một lúc, bạn sẽ thấy 24 từ. Bạn có thể sử dụng cụm từ hạt giống đó nếu bạn muốn, không có gì sai khi làm như vậy.

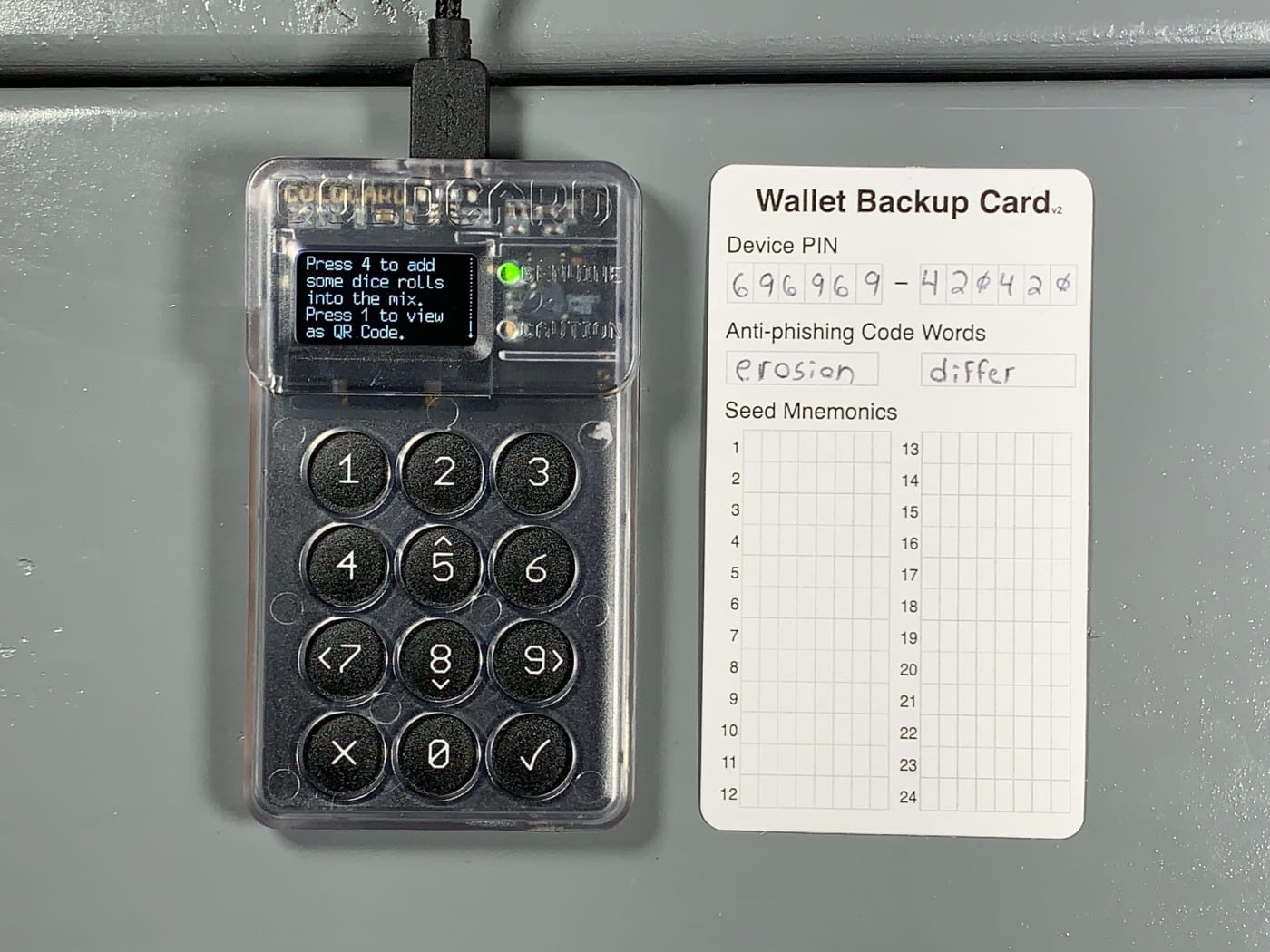

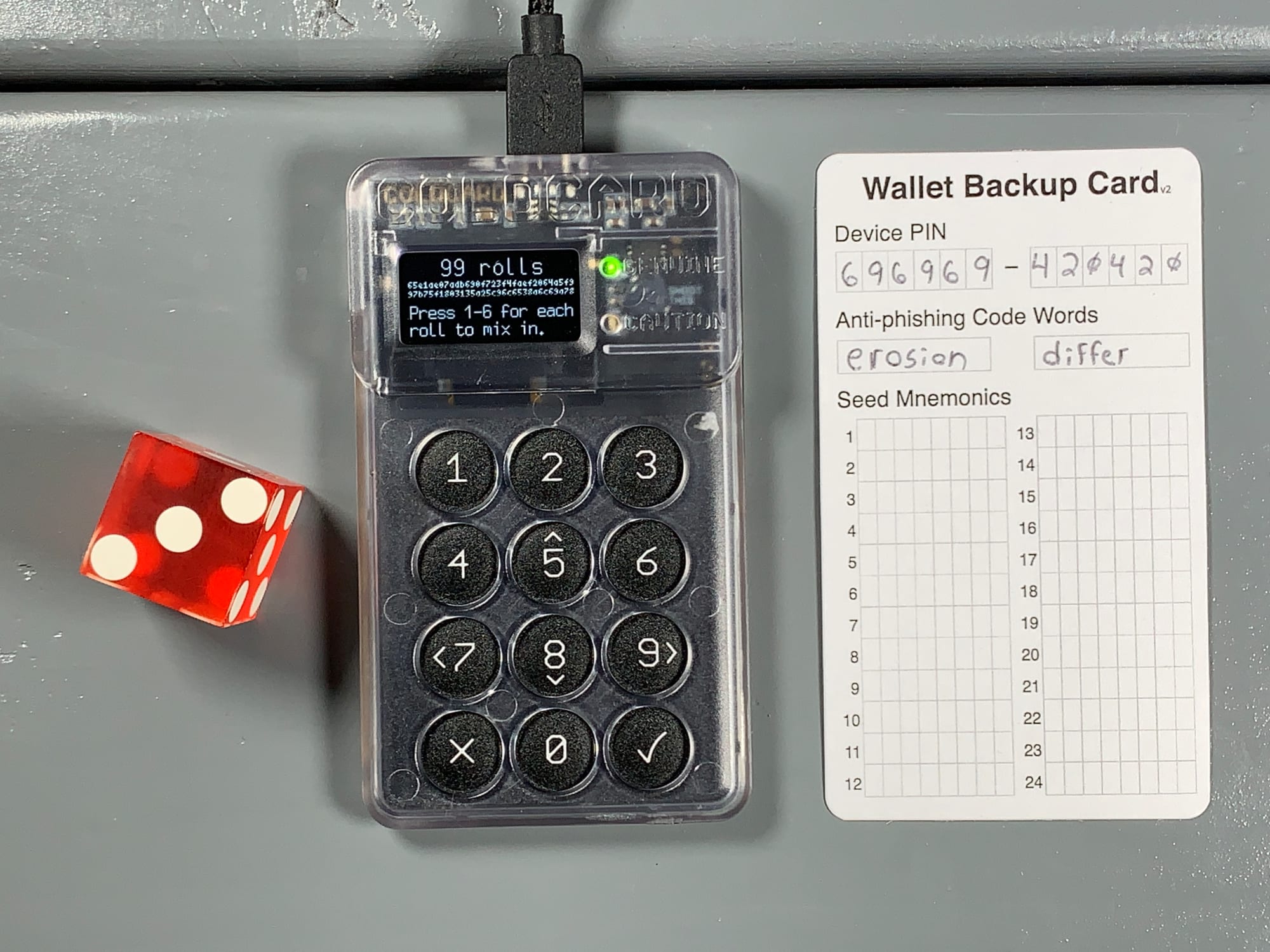

Nhưng tôi thích cuộn xuống cuối danh sách từ và chọn “4” để thêm một số cuộn xúc xắc.

Khuyến nghị sử dụng ít nhất 50 cuộn xúc xắc cho 126 bit entropy hoặc 99 cuộn xúc xắc cho 256 bit entropy. Entropy được tính bằng cách sử dụng: log2 (6) = 2,58. Để tham khảo, sẽ phải mất hàng nghìn tỷ năm siêu máy tính mạnh nhất thế giới mới có thể sử dụng khóa 256-bit.

Vì vậy, hãy tung xúc xắc và nhập số tương ứng cho mỗi lần tung. Lặp lại quá trình này nhiều như bạn muốn. Nếu bạn cuộn ít hơn 50 lần, thì Coldcard sẽ thêm entropy cần thiết còn lại với TRNG. Sau đó nhấn “OK”.

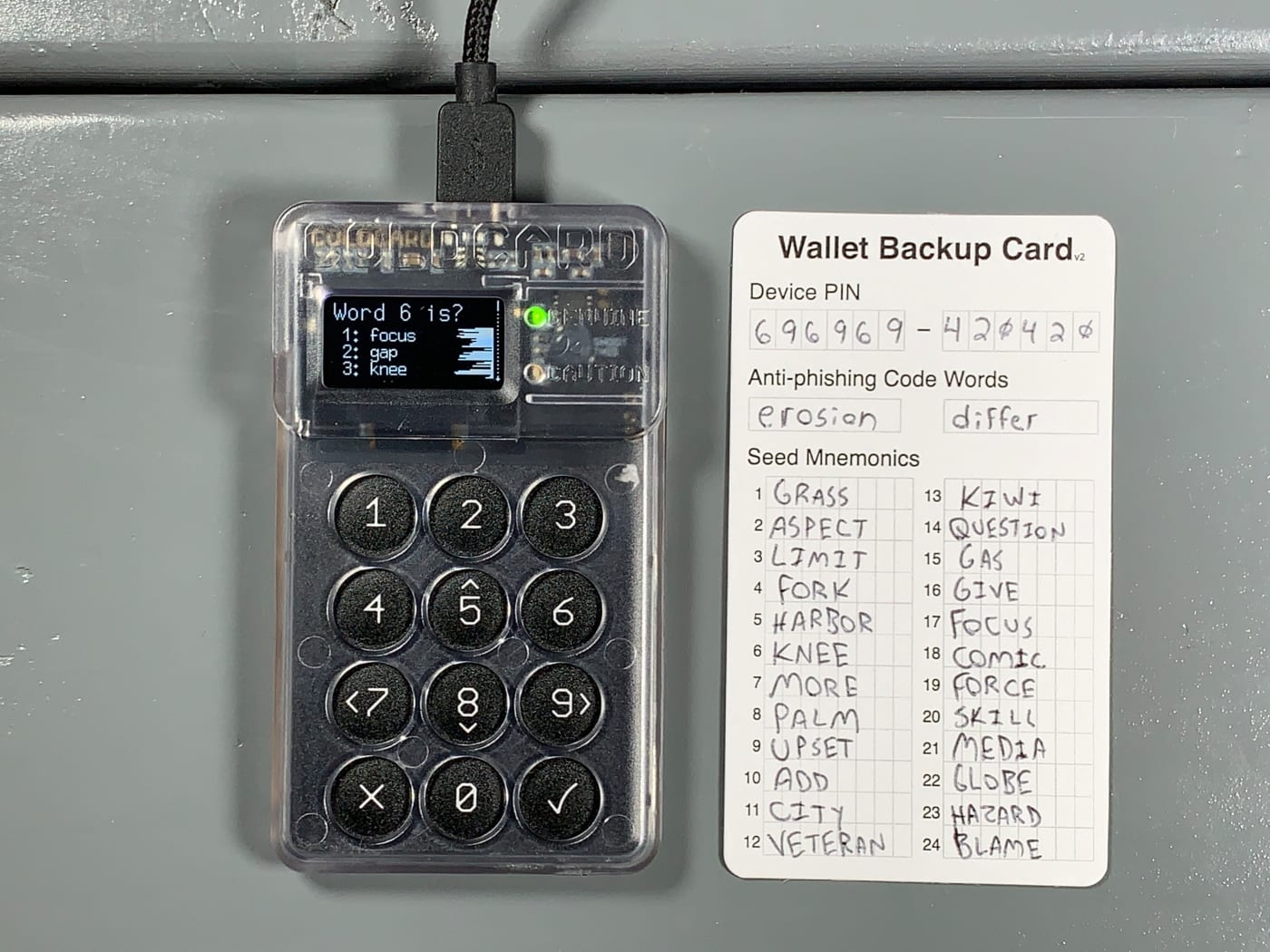

Bây giờ bạn sẽ thấy một danh sách 24 từ mới. Viết những từ này vào giấy ghi chú của bạn. Sau đó, hãy kiểm tra lại công việc của bạn.

Sau khi vượt qua bài kiểm tra, bạn sẽ ở menu chính của Coldcard.

Nếu bạn không muốn thêm cụm mật khẩu, hãy chuyển sang Bước thứ bảy: Tách cụm từ hạt giống bằng hạt giống XOR.

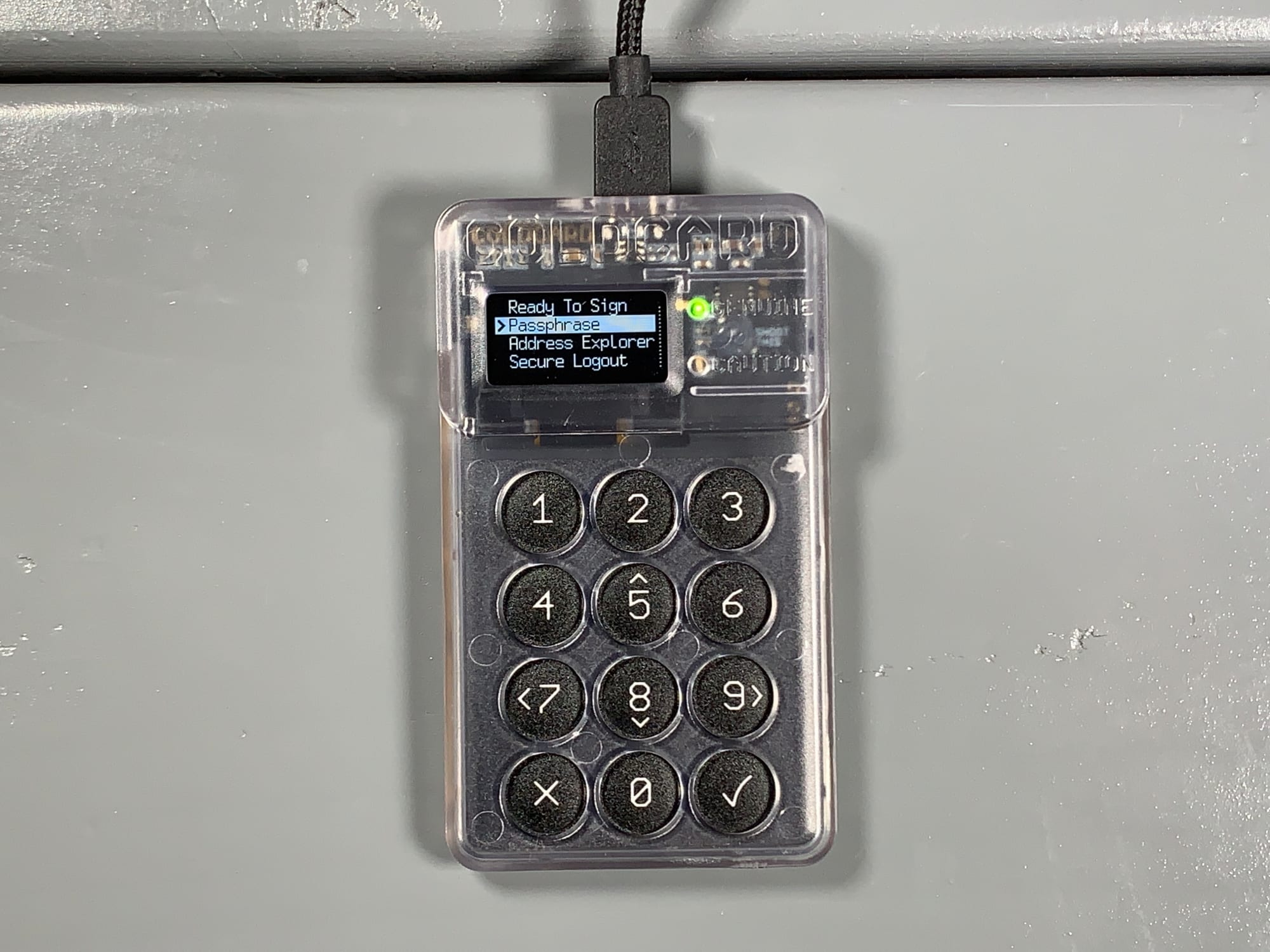

BƯỚC SÁU: TẠO MỘT PASSPHRASE

Từ menu chính, chọn “Passphrase”, sau đó bạn sẽ thấy giải thích ngắn gọn cảnh báo bạn về cách không thể khôi phục các cụm mật khẩu, vì vậy nếu bạn mất cụm mật khẩu thì bạn sẽ mất quyền truy cập vào tiền của mình. Nó cũng cảnh báo bạn rằng bất kỳ cụm mật khẩu nào bạn nhập sẽ tạo ra một ví hoàn toàn riêng biệt.

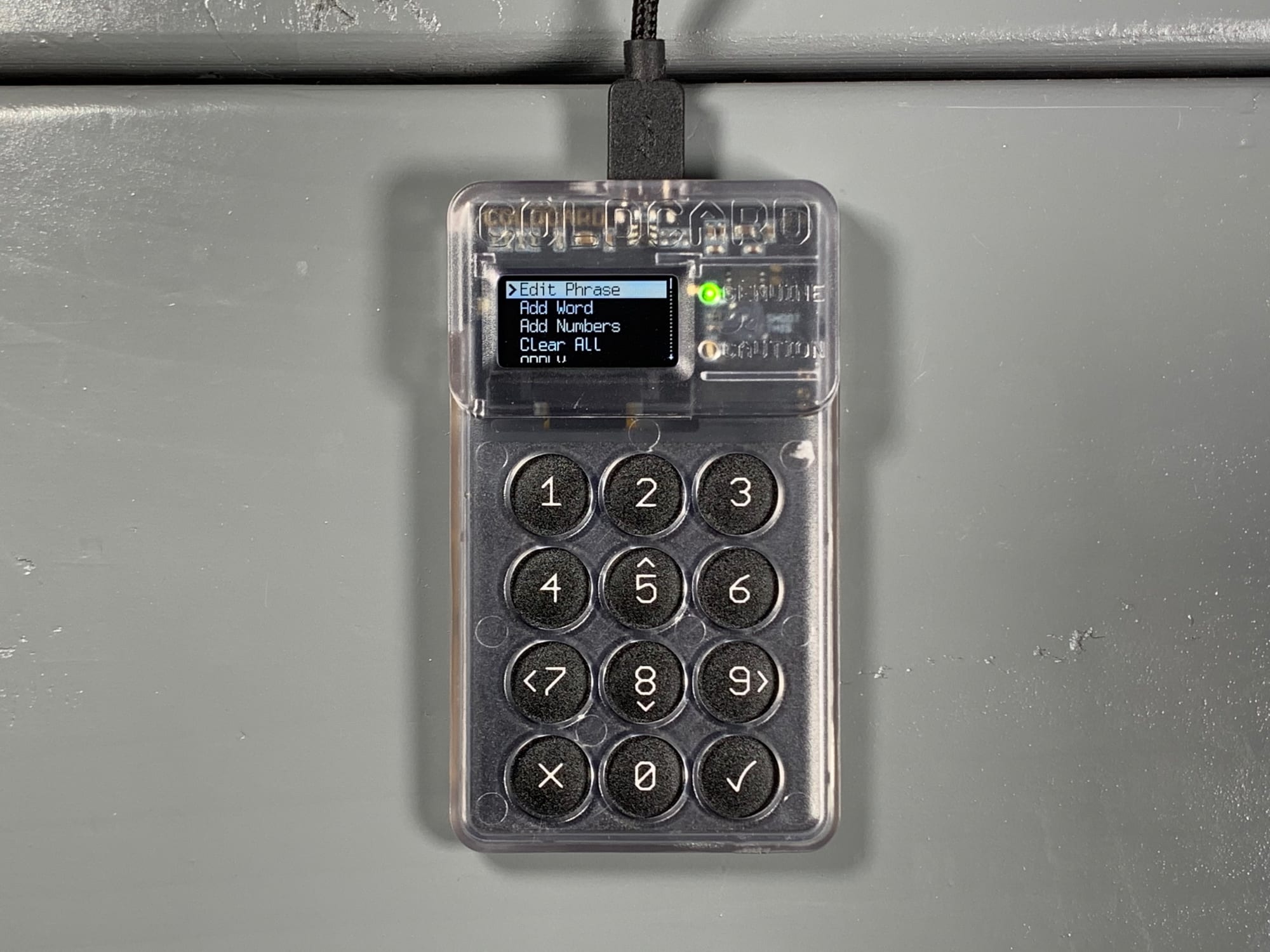

Sau khi đọc qua cảnh báo, hãy chọn “OK” để tiếp tục, sau đó bạn có một số tùy chọn về cụm mật khẩu mà bạn có thể nhập:

- Chọn bất kỳ loại ký tự nào, ví dụ: h & v03kNUU6768% 6J

- Chọn từ các từ viết thường, ví dụ: truyện tranh nguy hiểm bằng kính madagascar

- Chọn từ các từ viết hoa, ví dụ: DIFFER MEDIA MORE GRASS

- Chọn bất kỳ loại số nào, ví dụ: 1948568742364521

- Chọn bất kỳ kết hợp nào của bất kỳ cách nào ở trên, ví dụ: h & v03comicDIFFER194856

Bạn có thể tạo cụm mật khẩu của mình bất cứ thứ gì bạn muốn. Chỉ cần ghi nhớ rằng nếu bạn mất nó, bạn sẽ mất bitcoin. Cũng xin lưu ý rằng có thể không phải bạn đang thu hồi tiền mà có thể là vợ / chồng hoặc con của bạn hoặc người khác, vì vậy hãy nghĩ về mức độ phức tạp của mô hình bảo mật của bạn và liệu họ có thể sử dụng nó nếu bạn đã ra đi hay không.

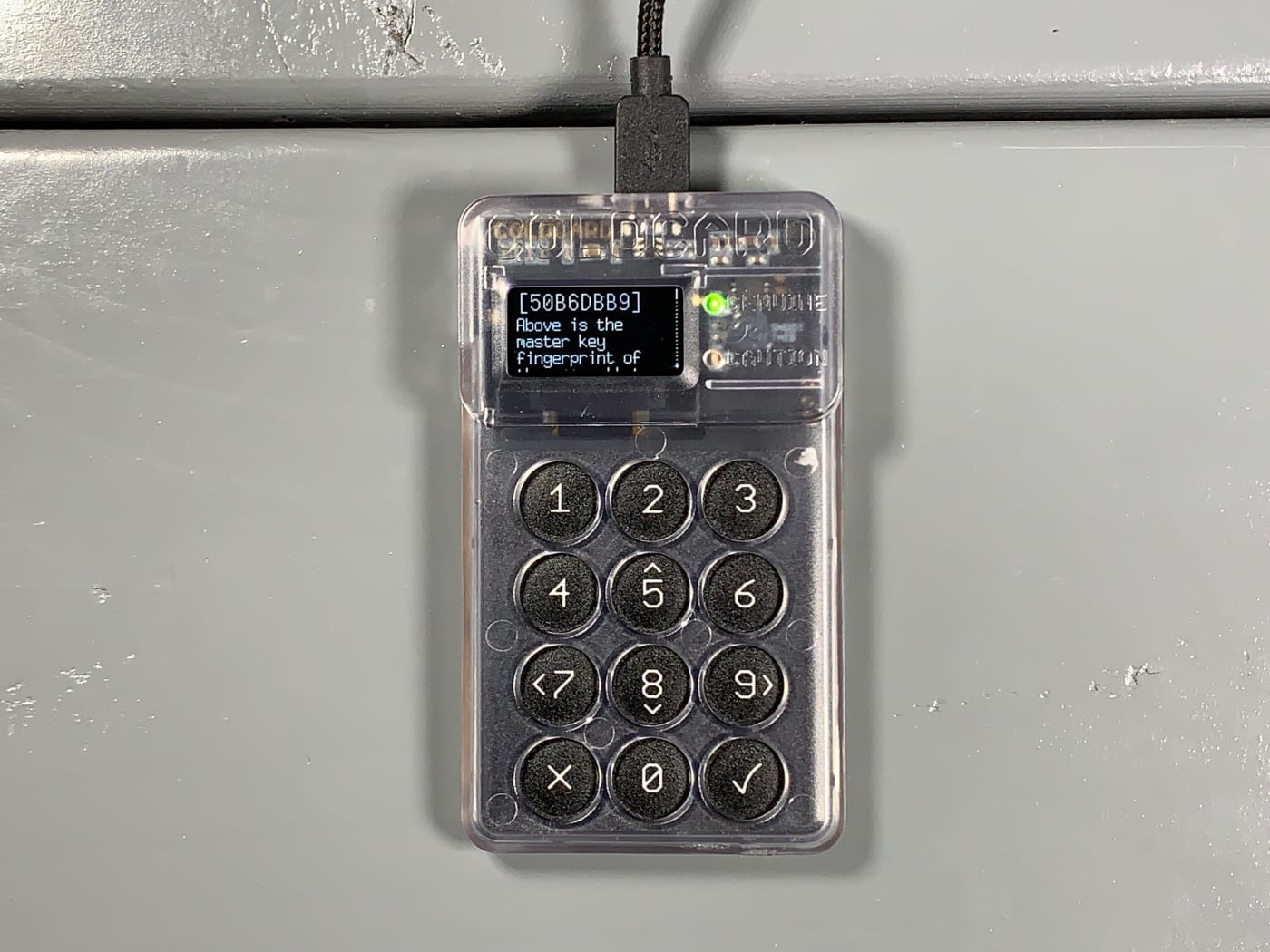

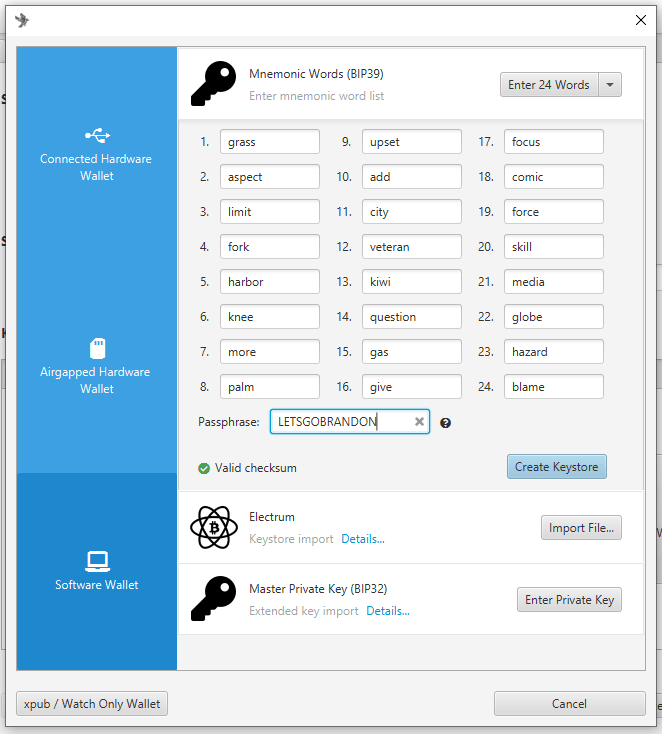

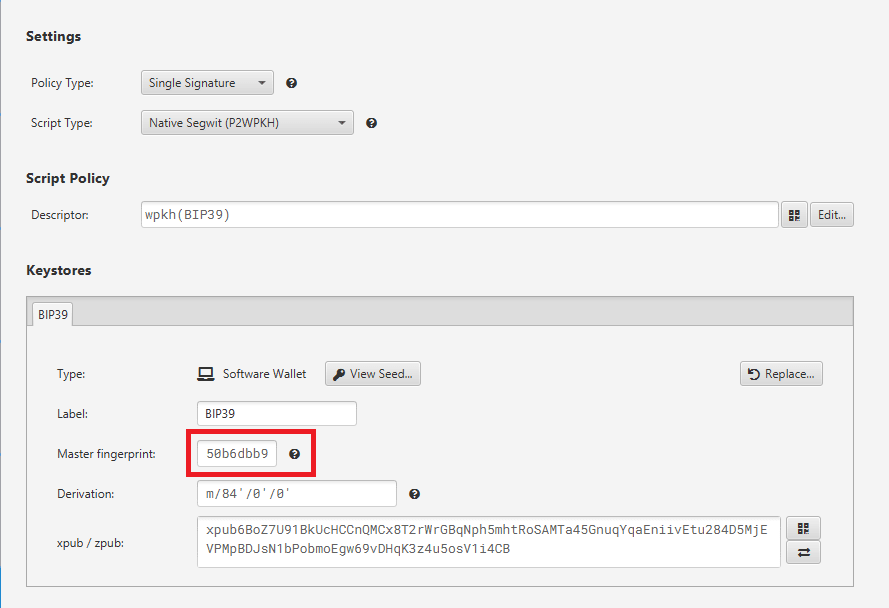

Tại thời điểm này, tôi khuyên bạn nên kiểm tra kỹ công việc của mình bằng cách cố gắng tạo lại dấu vân tay này trong một ví khác bằng cách nhập 24 từ của bạn và sau đó áp dụng cụm mật khẩu. Nếu bạn đã ghi lại mọi thứ đúng cách, thì bạn sẽ có thể lấy cùng một dấu vân tay từ ví kia.

Ví dụ: – và vui lòng xem xét các tác động mà điều này có thể có đối với việc giữ cho ví của bạn được phát trực tuyến hoàn toàn – hãy sử dụng Sparrow Wallet ở chế độ ngoại tuyến và tốt nhất là khi đã tắt WiFi và ngắt kết nối cáp mạng khỏi máy tính để bàn.

Không lưu ví trừ khi bạn muốn có phiên bản thứ hai của ví Coldcard trên máy tính để bàn. Hoặc, nếu bạn tạo và lưu tệp ví, thì bạn luôn có thể điều hướng đến C: \ Users \ YourUserName \ AppData \ Roaming \ Sparrow \ wallet và xóa tệp ví từ đó. Bạn chỉ muốn cẩn thận về việc có bất kỳ trường hợp thứ hai nào trong ví của mình.

Ngoài ra, bạn cũng có thể thực hiện kiểm tra này với Coldcard của mình bằng cách điều hướng đến “Advanced”, sau đó “Danger Zone”, sau đó “Seed Functions”, sau đó “Destroy Seed”. Khi bạn đã xóa hạt giống của mình, thì bạn có thể nhập nó bằng cách sử dụng thẻ ghi chú dự phòng và cụm mật khẩu bạn đã viết ra.

Nếu mọi thứ diễn ra tốt đẹp, thì bạn sẽ nhận được cùng một dấu vân tay ví như dấu vân tay bạn đã viết ra ban đầu. Ưu điểm của cách tiếp cận này là bạn không cần nhập các từ gốc và cụm mật khẩu của mình trên máy tính, mặc dù nó nằm trong ví ngoại tuyến và máy tính đã bị ngắt kết nối mạng, bạn không bao giờ biết được.

Khi bạn đã viết ra thông tin khôi phục của mình và bạn tự tin rằng thông tin đó là chính xác bằng bất kỳ phương tiện nào bạn chọn, thì bạn đã sẵn sàng để tách hạt.

BƯỚC BẢY: NẮM GIỮA HẠT GIỐNG BẰNG SEED XOR

Để được giải thích chi tiết về Seed XOR là gì và nó hoạt động như thế nào, hãy xem tài nguyên này của @BitcoinQ_A.

Theo cách nói của tôi và như một lời giải thích ở cấp độ cao, với Seed XOR, bạn có thể áp dụng một số phép toán cho cụm từ hạt giống của mình để tạo ra nhiều cụm từ hạt giống chức năng, độc lập. Những cụm từ hạt giống này có thể được kết hợp sau đó để tạo lại hạt giống ban đầu. Vì vậy, hãy tưởng tượng rằng bạn có cụm từ hạt giống của mình và bạn sử dụng Seed XOR để chia nó thành ba phần – cả ba phần bây giờ sẽ cần thiết để tạo lại ví và khôi phục bitcoin của bạn. Nếu bạn đã thêm cụm mật khẩu vào cụm từ hạt giống ban đầu của mình, thì bạn sẽ cần cả ba phần cộng với cụm mật khẩu để khôi phục bitcoin của mình.

Vấn đề mà điều này đang giải quyết là nếu bạn chỉ có một cụm từ hạt giống 24 từ và bạn đóng dấu nó trên SeedPlate thép, thì bất kỳ ai có quyền truy cập vào bảng đó đều có thể lấy lại ví của bạn và quẹt tiền của bạn. Rõ ràng, một cụm mật khẩu cũng sẽ ngăn điều này xảy ra, giả sử rằng bạn đã sử dụng một cụm mật khẩu entropy cao. Nhưng nếu bạn sử dụng một cụm mật khẩu yếu, thì nó có thể bị đoán hoặc bị ép một cách thô bạo và kết hợp với 24 từ của bạn để đánh cắp bitcoin của bạn.

Vì vậy, với Seed XOR, bạn có thể chia hạt giống của mình thành nhiều phần và sau đó yên tâm rằng nếu ai đó có quyền truy cập vào bất kỳ phần nào trong số chúng, thì họ sẽ cần tất cả các phần đó và họ sẽ cần biết Seed XOR hoạt động như thế nào để ăn cắp tiền của bạn. Và, nếu bạn sử dụng cụm mật khẩu trên 24 từ ban đầu, thì họ cũng sẽ cần điều đó. Nếu một đĩa duy nhất được tìm thấy thì bạn thậm chí có thể có một số bitcoin hấp dẫn được cất giữ trên đó để hy vọng làm hài lòng kẻ tấn công của bạn và sống trong một ngày khác. Đây là mức độ phức tạp nâng cao sẽ đảm bảo an toàn cho bitcoin của bạn trong môi trường có nhiều đối thủ nhất.

Một số điểm cân bằng với cách tiếp cận này là nếu những người thân yêu của bạn cần khôi phục số bitcoin của bạn sau khi bạn mất, thì họ sẽ cần phải hoàn thành các bước này. Điều này có thể có nghĩa là bạn sẽ cần để lại cho họ các hướng dẫn rất rõ ràng, nhưng bản thân các hướng dẫn sau đó trở thành một thông tin khác mà bạn cần bảo mật vì nếu kẻ thù tìm thấy hướng dẫn của bạn, thì họ có thể làm theo để đánh cắp bitcoin của bạn nếu họ có thể xác định vị trí của tất cả các tấm thép.

Điều này dẫn đến một sự đánh đổi khác: tùy thuộc vào số lượng bạn chia hạt giống thành bao nhiêu phần và bạn có sử dụng cụm mật khẩu hay không, bạn có thể cập nhật một số thông tin quan trọng mà bạn cần bảo mật để khôi phục Bitcoin của mình.

Hãy tưởng tượng rằng bạn có ba tấm biển và một cụm mật khẩu và hướng dẫn cho gia đình mình – đó là năm phần thông tin mà bạn phải đảm bảo an toàn. Việc bảo mật tất cả chúng ở cùng một vị trí địa lý có thể là một vấn đề nếu bạn từng bị đe dọa tính mạng trong một vụ cướp và kẻ tấn công không ngừng tìm kiếm bitcoin nhiều hơn hoặc nếu có một thảm họa môi trường như lũ lụt quét sạch mọi thứ. Bốn trong số năm mảnh đó là hoàn toàn cần thiết để khôi phục bitcoin và đó là với giả định rằng bạn đang khôi phục Bitcoin. Nếu đó là gia đình của bạn, thì họ sẽ cần tất cả năm mảnh, nếu không tất cả có thể bị mất.

Có rất nhiều điều phải suy nghĩ với các mô hình mối đe dọa và các kế hoạch khôi phục. Tôi khuyên bạn nên cân nhắc các lựa chọn của mình một cách cẩn thận và suy nghĩ về thiết lập của bạn trong nhiều ngày trước khi quyết định một. Cố gắng cân nhắc tất cả những đánh đổi mà bạn có thể nghĩ đến, nói chuyện với những người thân yêu của bạn và thậm chí có thể thử thực hiện một số quy trình với họ để đánh giá mức độ hiệu quả của những khái niệm này với họ. Nếu Seed XOR giải quyết được vấn đề cho bạn và sự cân bằng có thể chấp nhận được thì đây là cách nó hoạt động.

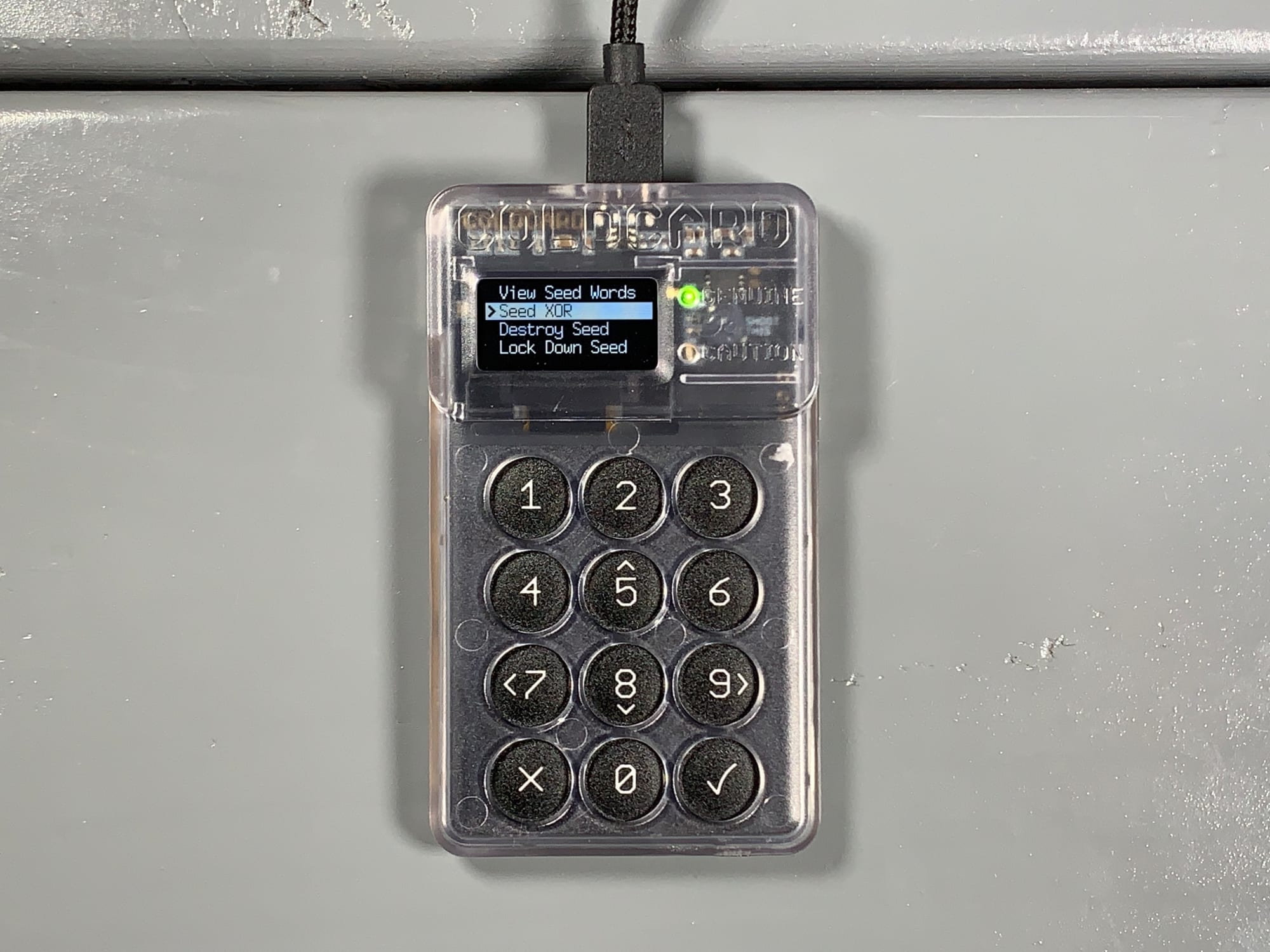

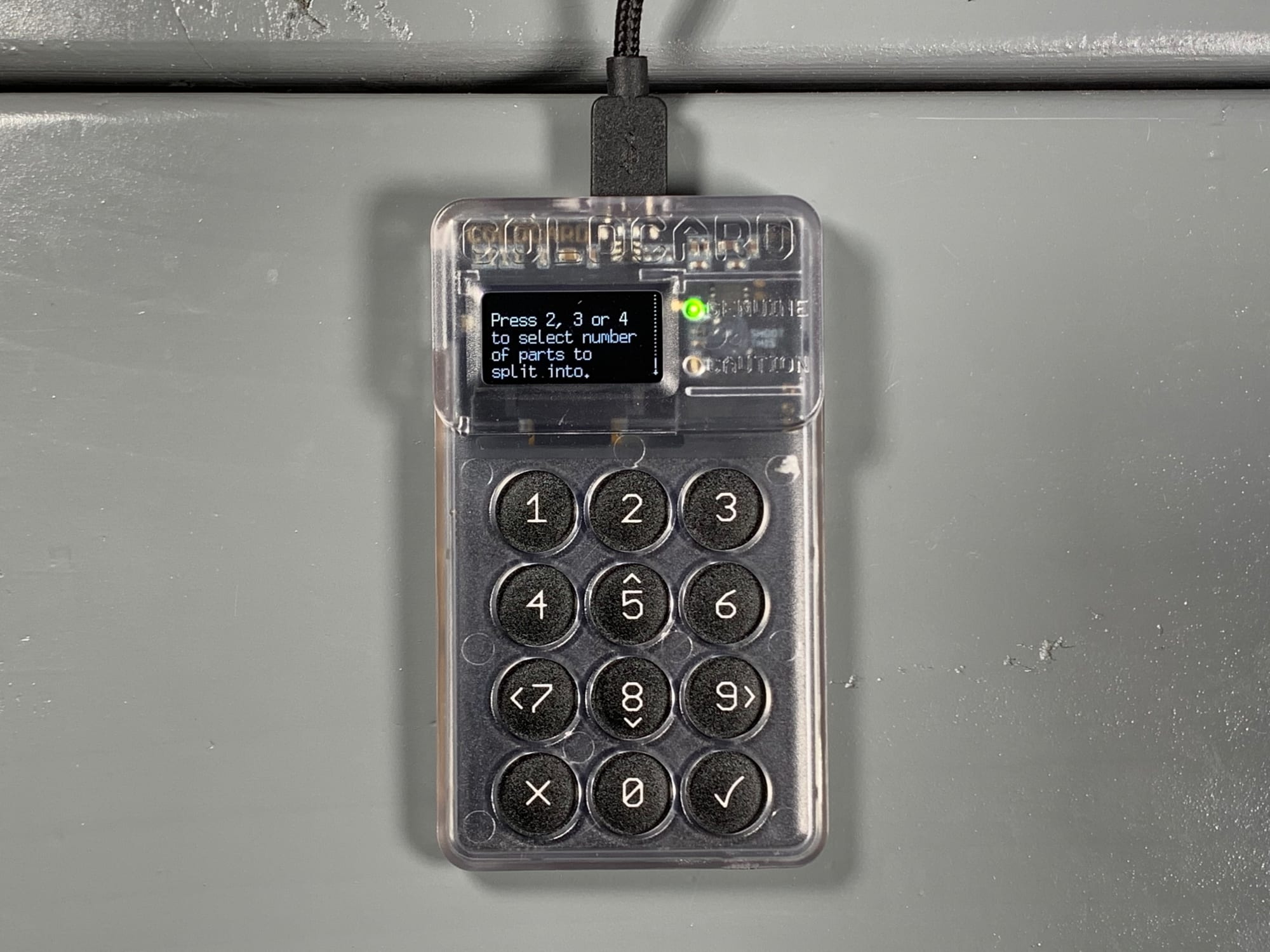

Điều hướng đến “Advanced”, sau đó “Danger Zone”, sau đó “Seed Functions”, sau đó “Seed XOR”, sau đó “Phân chia hiện có”. Sau đó, bạn sẽ thấy một mô tả ngắn về những gì bạn sắp làm với tùy chọn chia hạt giống của bạn thành hai, ba hoặc bốn phần.

Cân nhắc cần thực hiện ở đây là nếu bạn kết hợp các phần phụ xác định của mình vào phần gốc ban đầu và sau đó tách nó ra một lần nữa, nó sẽ tạo ra các phần phụ giống nhau, có nghĩa là một đối thủ được thông báo có thể kết luận rằng thiếu các phần phụ nếu kết quả khác với những phần họ có sẵn hoặc kết luận rằng việc tách ban đầu được thực hiện một cách ngẫu nhiên.

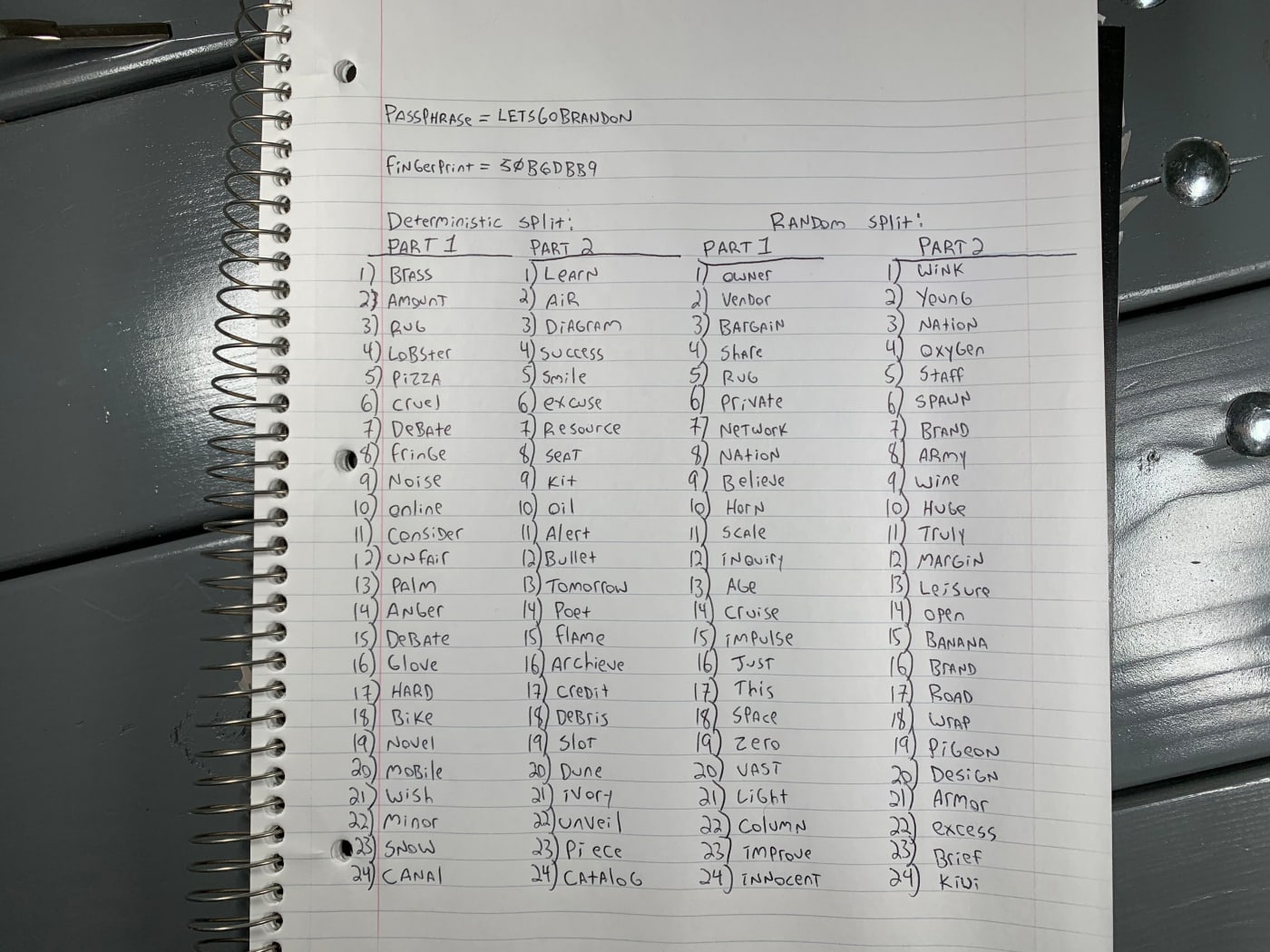

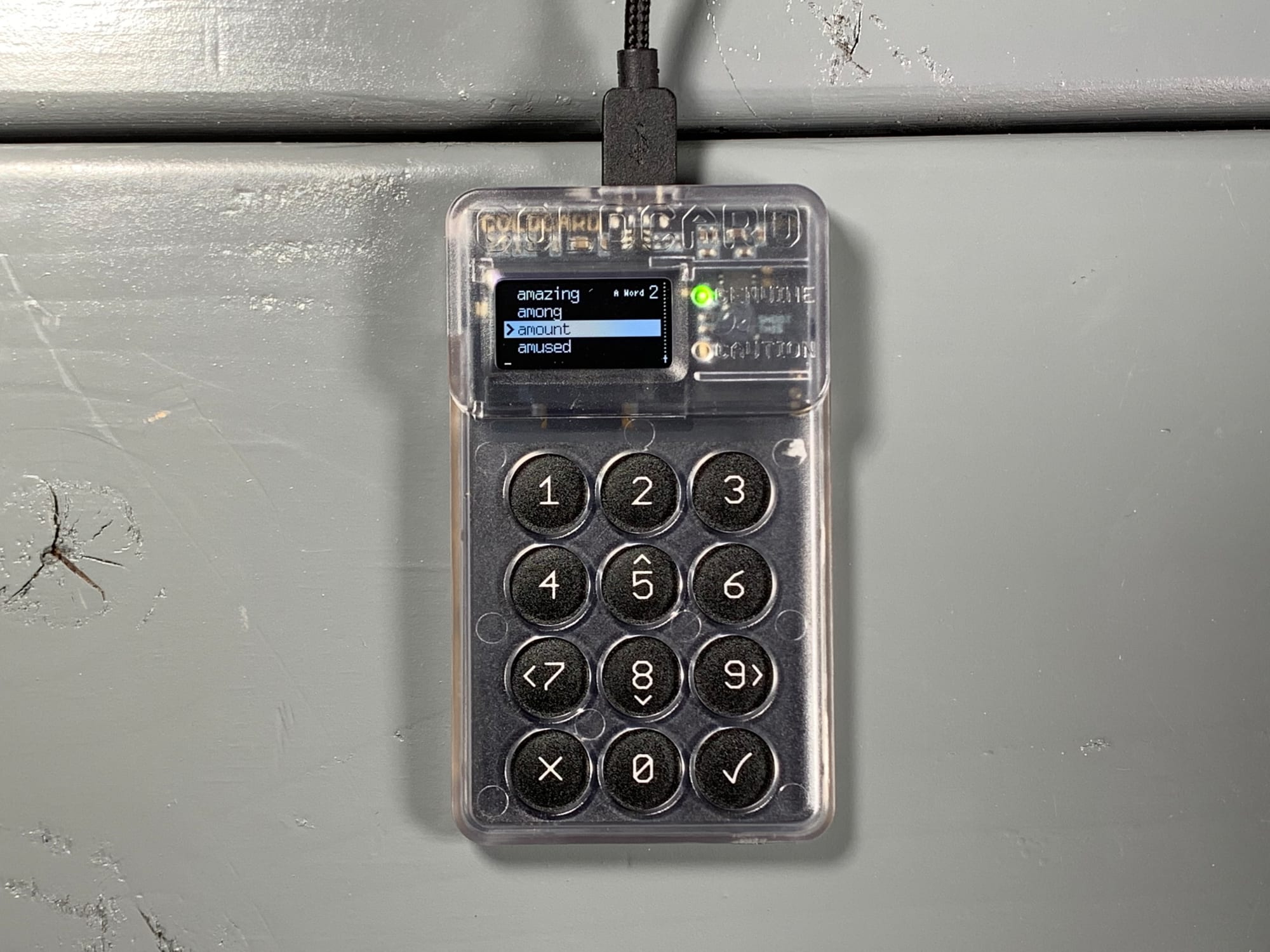

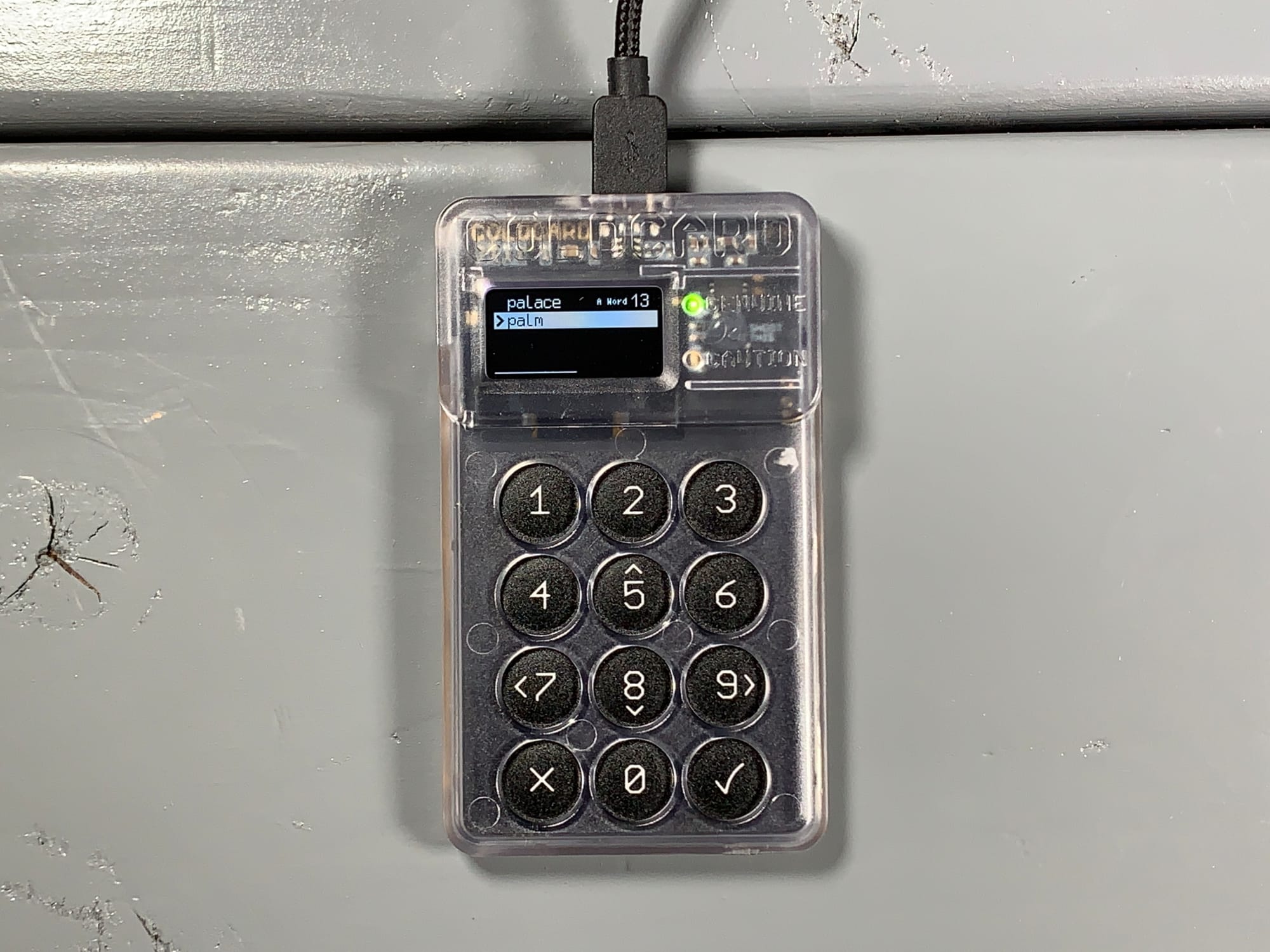

Trong ví dụ này, tôi chia hạt giống ban đầu thành hai phần. Khi hạt giống được tách ra, Coldcard sẽ hiển thị hai danh sách mỗi danh sách 24 từ. Ghi lại cả hai danh sách và kiểm tra kỹ xem bạn làm việc. Thẻ Coldcard sẽ hiển thị từ thứ 24 của hạt giống ban đầu của bạn, bạn nên lưu giữ tài liệu dưới dạng tổng kiểm tra để xác minh việc tái tạo thích hợp sau này. Sau đó, Coldcard sẽ kiểm tra bạn 48, 72 hoặc 96 từ.

Đây là kết quả tôi nhận được khi tách hạt giống một cách xác định và ngẫu nhiên thành hai phần:

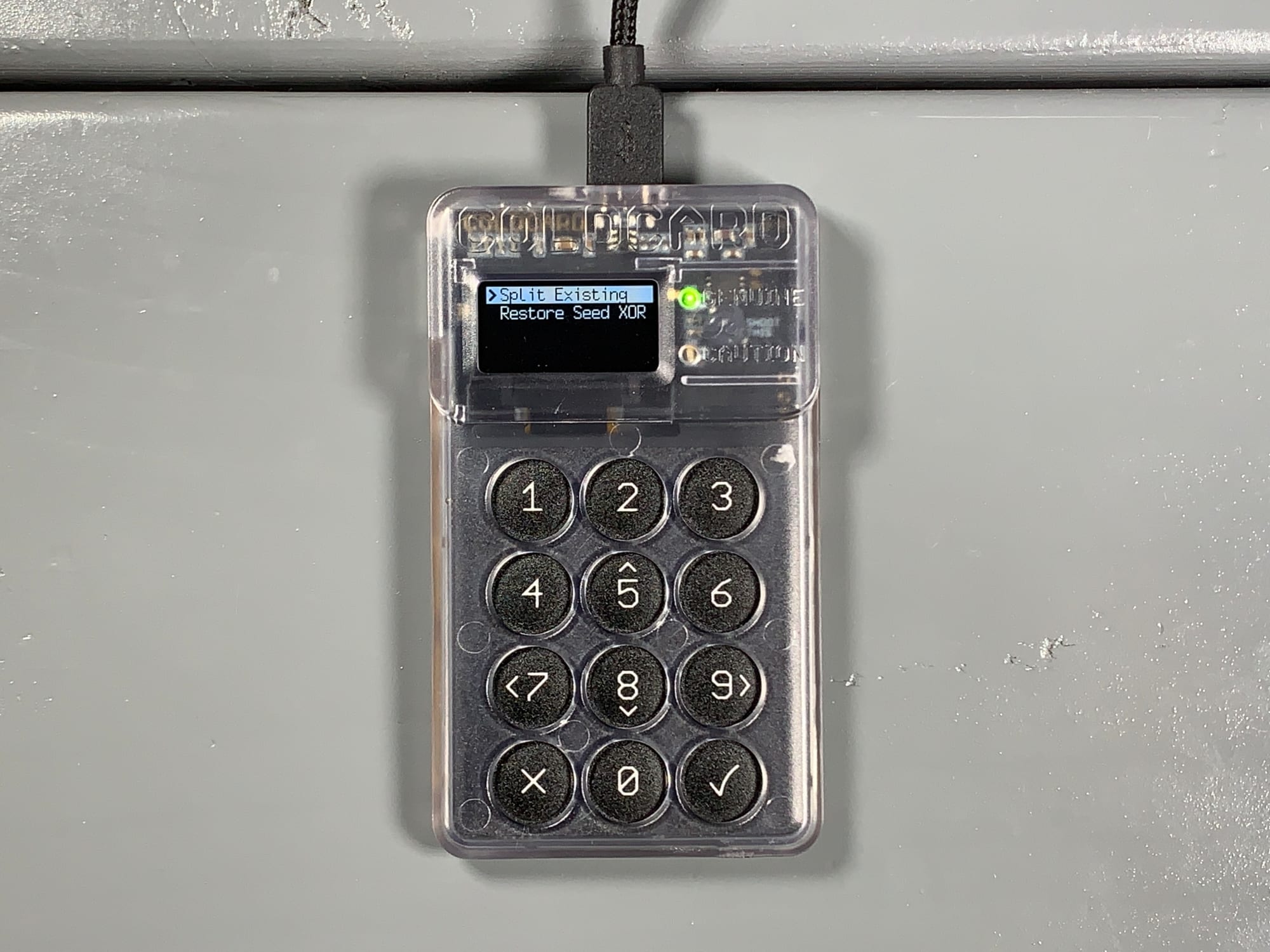

Để xác minh công việc của mình, bạn có thể điều hướng đến “Advanced”, sau đó “Danger Zone”, sau đó “Seed Functions”, sau đó “Seed XOR” và cuối cùng là “Restore Seed XOR.”

Sẽ có một hộp thoại ngắn được trình bày giải thích rằng bạn đã có một hạt giống được lưu trữ trên Coldcard và nếu bạn tạo lại một hạt giống từ các phần Seed XOR, hạt giống kết quả sẽ không được lưu vào phần tử an toàn. Vì vậy, nếu đây là một cuộc tái thiết thực sự chứ không phải một bài tập xác minh, thì có thể bạn sẽ làm việc với một Coldcard trống, nhưng đây sẽ là điều cần xem xét trong tình huống bạn đã có một hạt giống khác trên Coldcard.

Trong bài tập này, bạn sẽ có tùy chọn bao gồm hạt giống được lưu trữ của Coldcard với việc tái tạo Seed XOR. Tôi khuyên bạn nên chọn không bao gồm nó vì nó là hạt giống đang được tái tạo, vì vậy việc bao gồm nó như một phần của quá trình tái tạo sẽ tạo ra một ví khác với ví ban đầu.

Tôi đã chọn hủy hạt giống ban đầu trên Coldcard cho ví dụ này để mô phỏng việc tái tạo Seed XOR trên một Coldcard mới và trống. Tôi chỉ khuyên bạn nên hủy hạt giống của mình nếu bạn biết mình đang làm gì và hoàn toàn tự tin vào phương pháp sao lưu đã chọn của mình.

Ví dụ, nếu bạn nhìn kỹ bức ảnh ở trên, tôi đã nhầm lẫn khi chia tách xác định, phần hai, từ 16. Tôi đã viết ra “archieve”, đây không phải là một từ nào cả. Điều này khiến tôi vô cùng đau đầu khi cố gắng tìm ra và chỉ vì tôi đã ghi lại hạt giống gốc trên tờ giấy ghi chú nên tôi mới có thể nhập hạt giống đó, tách nó ra một lần nữa, và sau đó kiểm tra lại những từ tôi đã viết ra.

Vì vậy, hãy đảm bảo rằng bạn đang kiểm tra kỹ tất cả công việc của mình và sau đó xác minh rằng thông tin sao lưu thực sự hoạt động trước khi bạn gửi bất kỳ Bitcoin nào hoặc phá hủy bất kỳ hồ sơ nào của bản gốc.

Để khôi phục từ Seed XOR trên Coldcard mới hoặc trống, hãy điều hướng đến “Inport Existing” rồi đến “Seed XOR”. Bạn sẽ thấy một mô tả ngắn cho bạn biết tất cả các bộ phận cần thiết và Coldcard không có cách nào để biết liệu hạt được tái tạo có chính xác hay không.

Để tái tạo lại phân tách xác định hoặc ngẫu nhiên, hãy chọn 23 từ đầu tiên từ phần a theo thứ tự, sau đó Coldcard sẽ trình bày một danh sách ngắn để chọn từ thứ 24 vì nó là một tổng kiểm tra với khả năng hạn chế. Lặp lại quy trình cho phần b. Sau đó, Coldcard sẽ cho bạn thấy từ thứ 24 của cụm từ hạt giống kết quả sẽ là gì nếu bạn dừng lại ở thời điểm này với hai mảnh.

Đó là cách bạn có thể sử dụng Seed XOR với thẻ ColdCard của mình và đây là những gì Seed XOR đang thực hiện bằng mật mã:

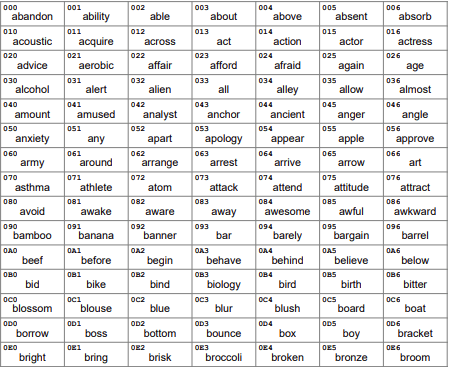

Khi kết hợp hai hạt giống với nhau để khôi phục hạt giống ban đầu của bạn, mọi từ trong cụm từ hạt giống 24 từ của bạn sẽ được chuyển đổi thành một chuỗi hex gồm ba chữ số, ví dụ:

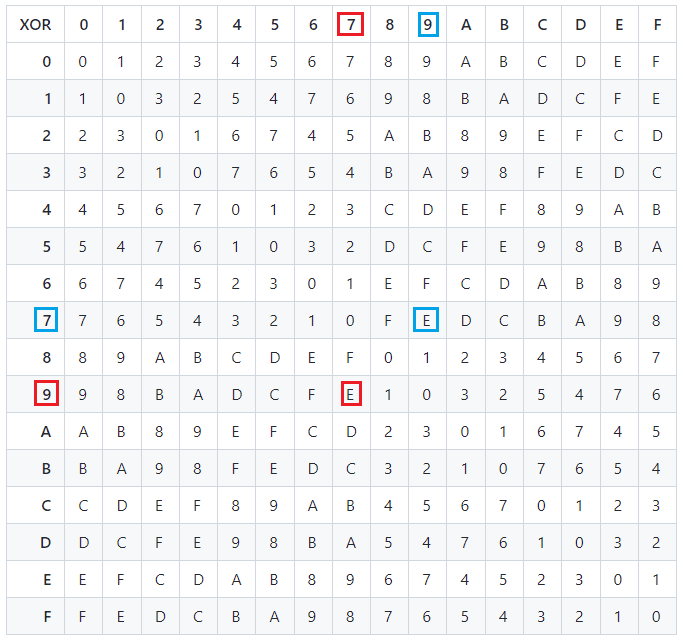

Sau đó, các giá trị hex được kết hợp bằng cách sử dụng một bảng sao cho chúng được kết hợp theo thứ tự nào không quan trọng. Ví dụ: sử dụng bảng bên dưới, giả sử hai chuỗi hex đầu tiên mà chúng tôi đang kết hợp bắt đầu bằng “7” và “9.”

Nhìn vào các ô vuông màu đỏ, nếu bạn đi theo các cột đến “7”, sau đó đi xuống hàng “9”, sau đó bạn đến “E.” Tương tự như vậy, nhìn vào các ô vuông màu xanh lam, nếu bạn bắt đầu với hàng “7” và chuyển sang cột “9”, thì bạn lại đến “E.”

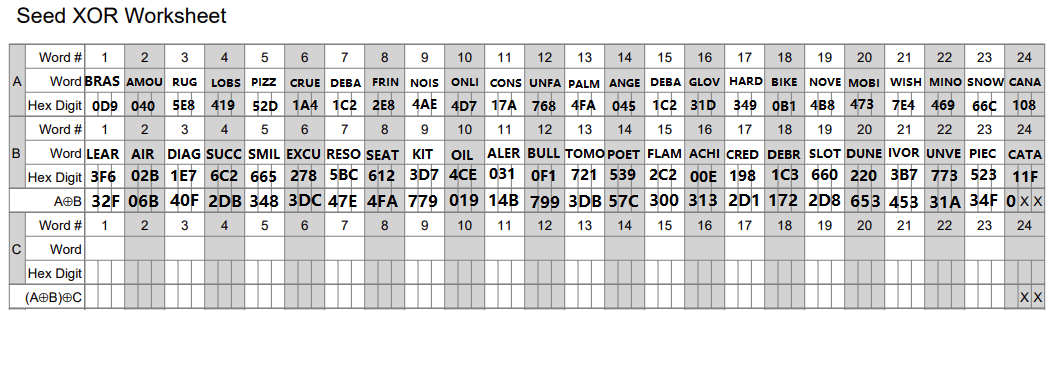

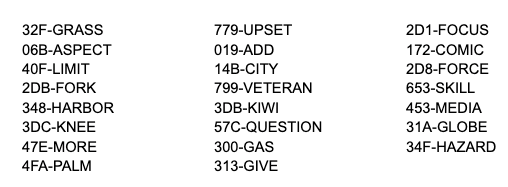

Sử dụng phương pháp này, chúng ta có thể thấy rằng các từ đầu tiên trong các cụm từ hạt giống kết quả phân tách xác định của tôi là “BRASS” và “LEAR”, tương đương với “0D9” và “3F6” trong hệ lục phân. Bằng cách kết hợp hai giá trị hex này trên bảng Seed XOR, chúng tôi đến “32F”, tương đương với “GRASS”, từ đầu tiên trong cụm từ hạt giống ban đầu của tôi.

Đây là cả hai cụm từ hạt giống xác định của tôi được chuyển đổi thành giá trị hex và sau đó được kết hợp.

Lấy các giá trị từ hàng A⊕B và sử dụng bảng chuyển đổi seed-word-to-hex, bạn có thể thấy rằng seed ban đầu đã được tạo lại:

Bây giờ, bạn có thể nhận thấy rằng đây chỉ là 23 từ, không phải 24.

Trong tất cả các cụm từ hạt giống BIP39, từ cuối cùng đóng vai trò là tổng kiểm tra và nó có thể được tính bằng 23 từ đầu tiên. Phép toán Seed XOR không sử dụng 8 bit cuối cùng này tạo nên tổng kiểm tra. Đây là lý do tại sao bạn nên lưu từ thứ 24 khỏi cụm từ hạt giống ban đầu của bạn để bạn có thể đảm bảo rằng bạn đã tạo lại từ chính xác khi xây dựng lại.

Ngoài ra, bạn có thể nhập 23 từ vào Coldcard thông qua tùy chọn nhập cụm từ hạt giống và Coldcard sẽ tạo ra một danh sách ngắn gồm 24 từ có thể có. Điều này sẽ thu hẹp các lựa chọn của bạn, nhưng nếu bạn không nhớ đó là cái nào thì cách tiếp cận này có thể khiến bạn mất một khoảng thời gian đáng kể để khôi phục bitcoin vì bạn sẽ phải thử một cái, nhập ví đó, xuất xpub, nhập nó vào một ví khác và quét nó để tìm các giao dịch của bạn.

Nếu nó trống, thì bạn sẽ phải thực hiện lại quá trình và thử từ tiếp theo trong danh sách. Không phải là không thể, nhưng cũng không phải là lý tưởng. Hãy ghi lại từ thứ 24 của hạt giống ban đầu của bạn để tránh biện pháp cuối cùng này.

Bây giờ bạn đã chắc chắn thông tin sao lưu của mình hoạt động và bạn hiểu cách thức hoạt động của phép toán, bạn có thể bảo mật thông tin này trên một phương tiện chắc chắn như thép không gỉ.

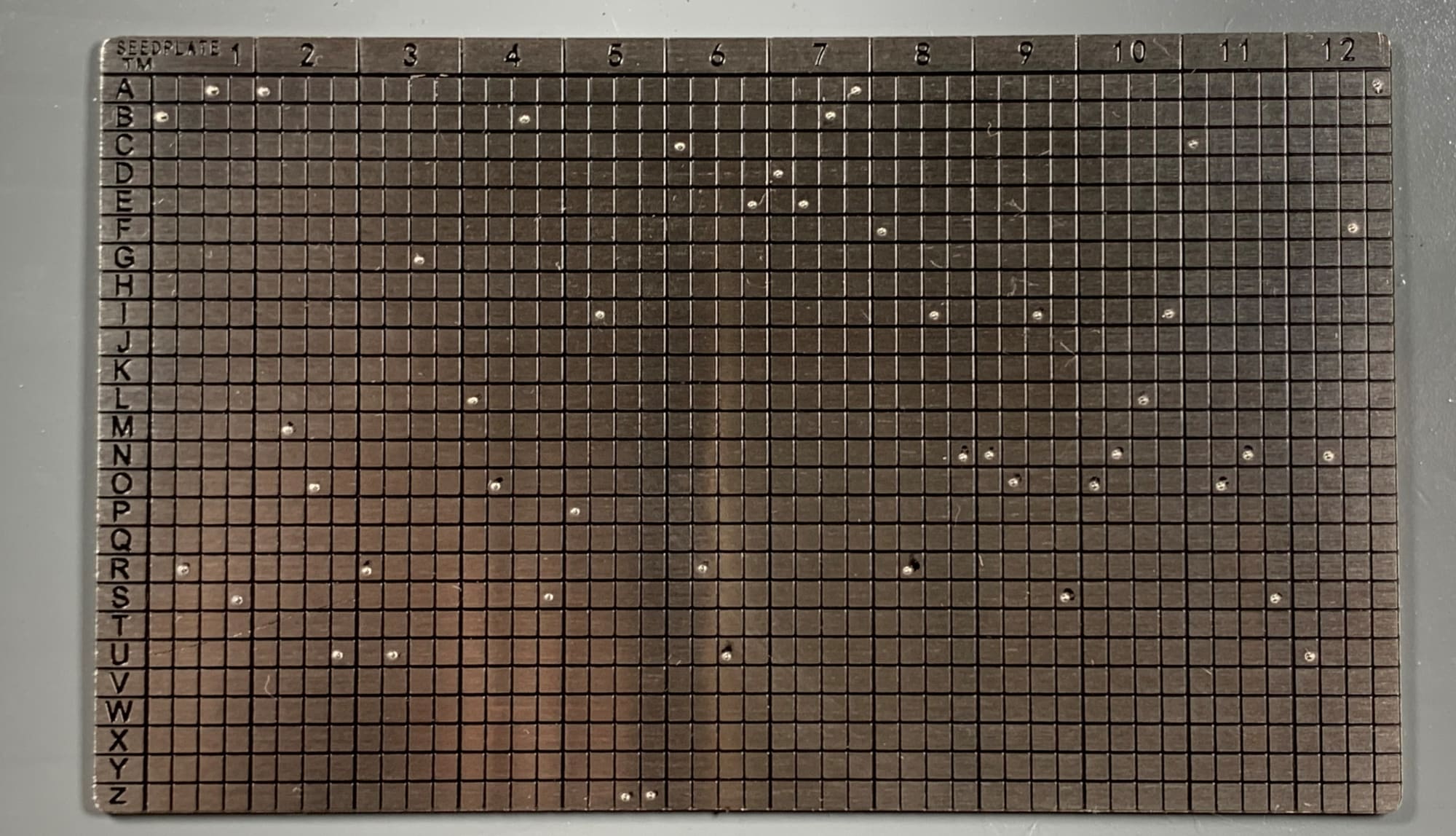

BƯỚC TÁM: CÁC MẶT PHỤC HỒI THÉP

Các tấm thép cung cấp một giải pháp đơn giản để bảo mật thông tin khôi phục của bạn trong một phương tiện có thể chống lại các mối nguy hiểm từ môi trường như hỏa hoạn và lũ lụt. Ý tưởng cơ bản ở đây là chúng tôi sẽ lấy hai cụm từ hạt giống BIP39 được tách ra từ cụm từ hạt giống ban đầu và in chúng trên các tấm thép của riêng chúng. Sau đó, hai tấm thép này sẽ cần thiết để tái tạo lại cụm từ hạt giống ban đầu.

Một lợi ích khác là cả hai tấm thép có thể được tài trợ bằng một lượng bitcoin hấp dẫn và điều này có thể được sử dụng trong một kế hoạch có thể chối cãi được, miễn là kẻ tấn công của bạn không biết Seed XOR hoạt động như thế nào và không biết rằng nhiều Các cụm từ hạt giống BIP39 có thể được kết hợp và chúng sẽ thúc đẩy bạn cung cấp thêm thông tin hoặc các cụm từ hạt giống dự phòng khác.

Các tấm thép có thể được lưu giữ như một bí mật trong mở vì một mình, không có mảnh nào trong số các mảnh được chia có thể truy cập vào quỹ ban đầu của bạn. Vẫn có lợi trong việc lưu trữ các tấm ở các vị trí địa lý riêng biệt và cũng có thể che giấu chúng một cách an toàn.

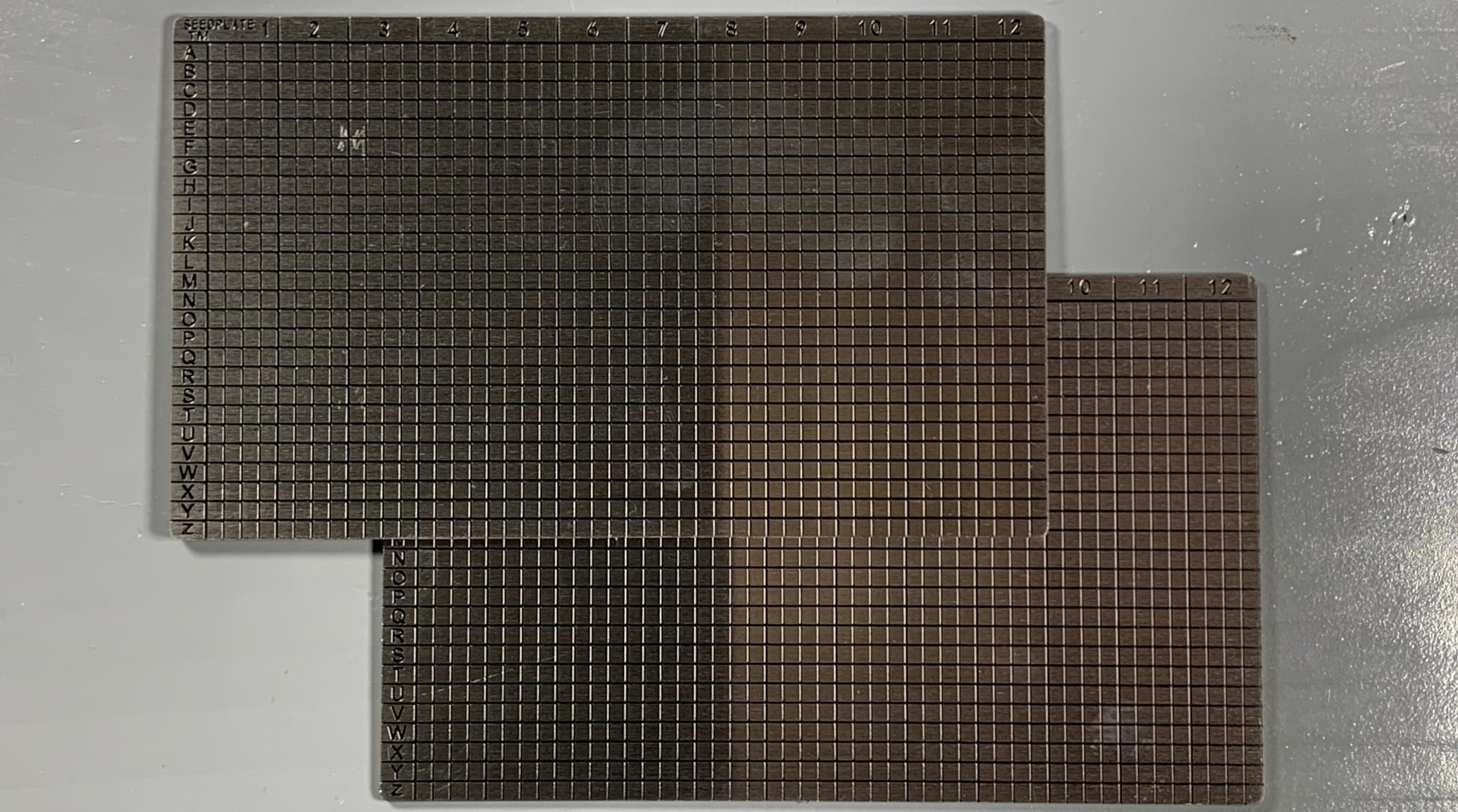

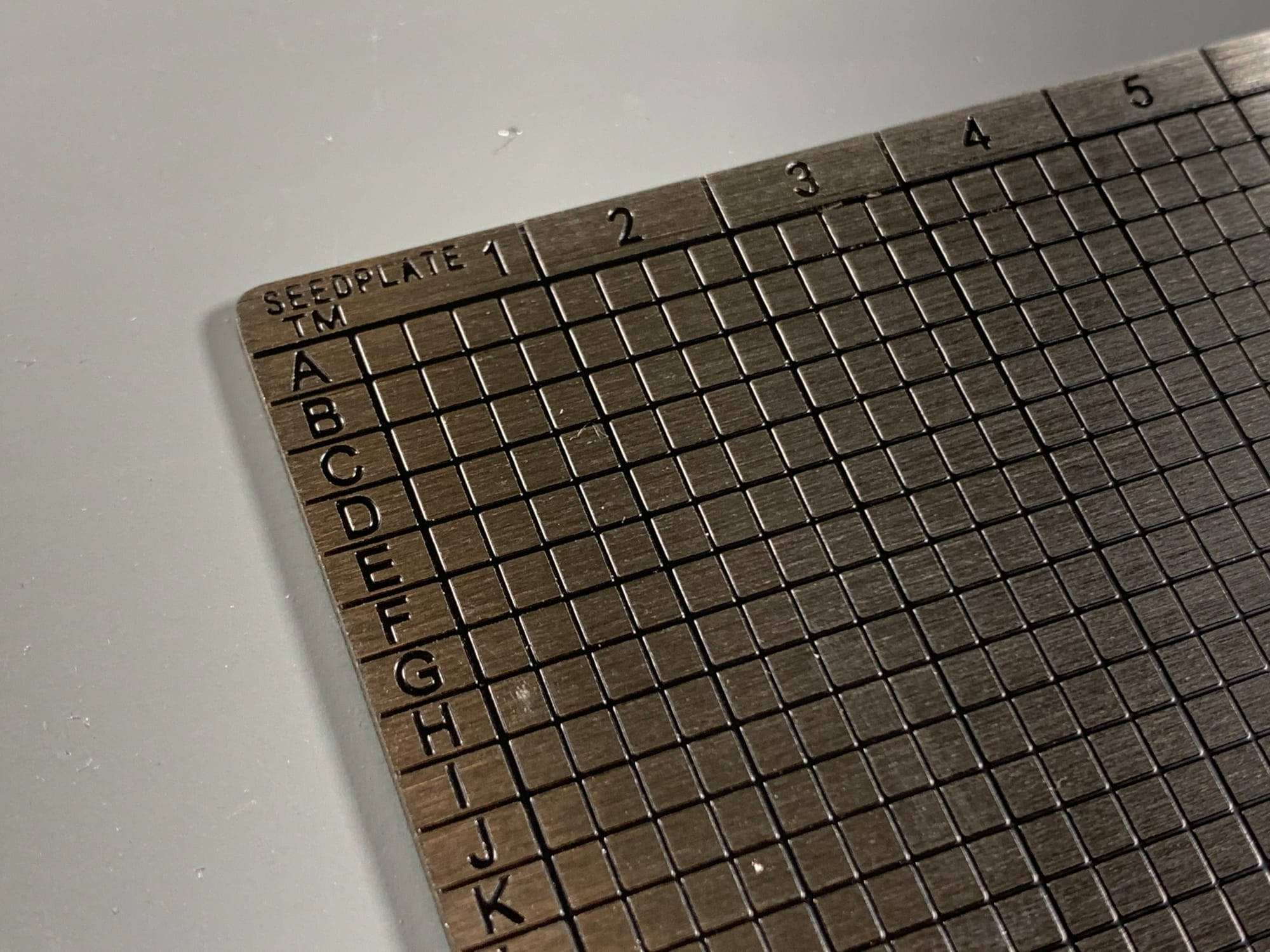

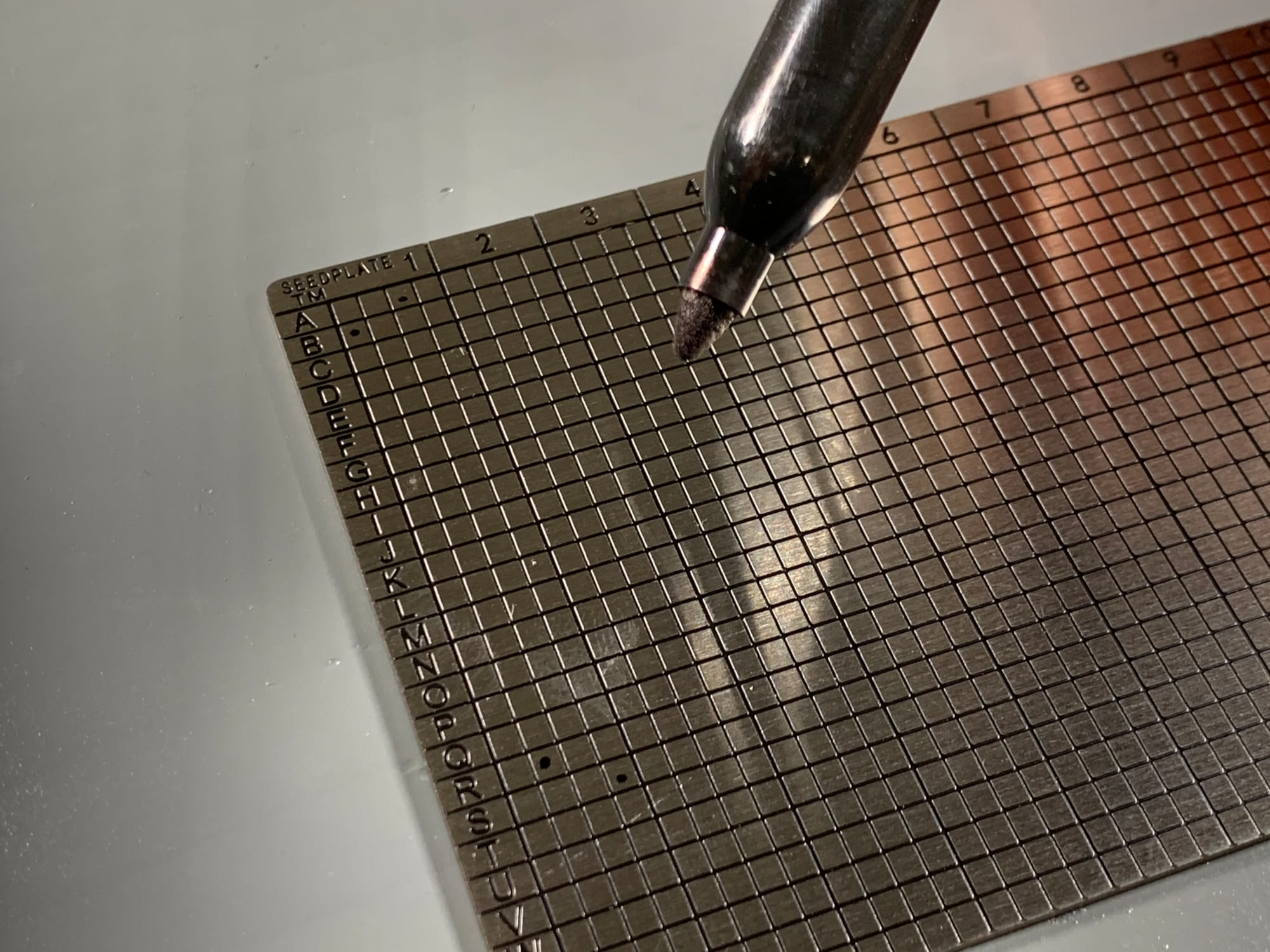

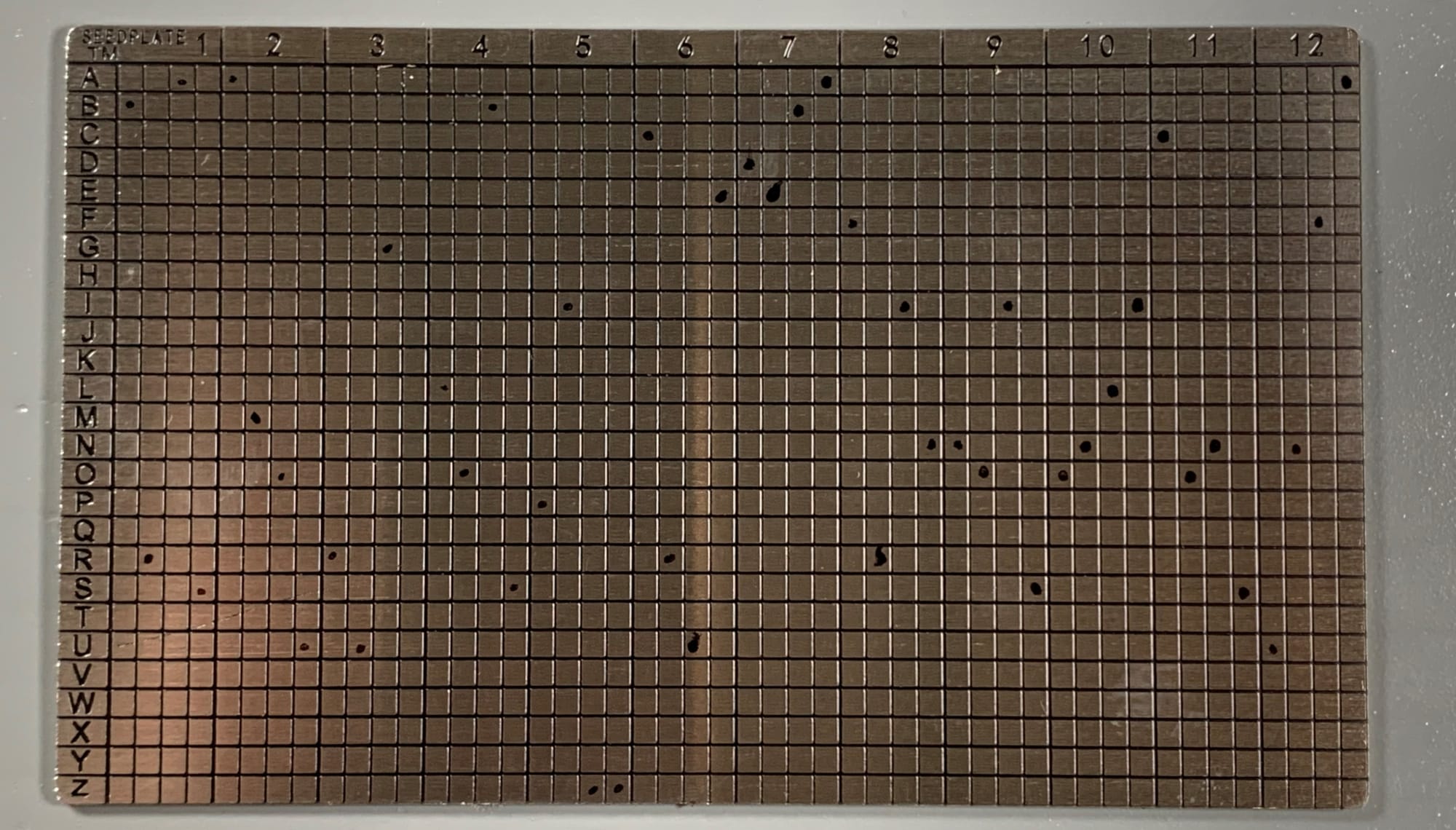

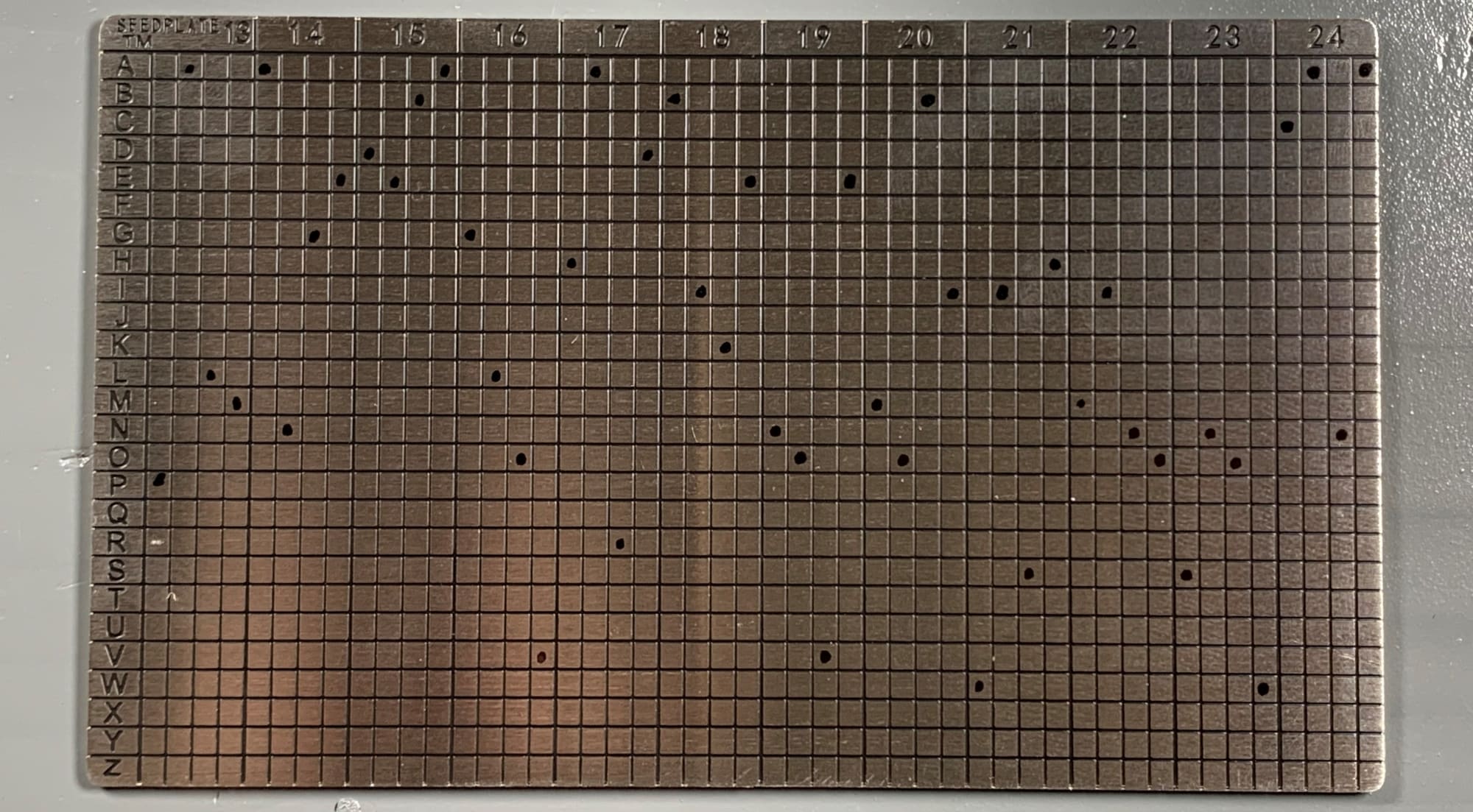

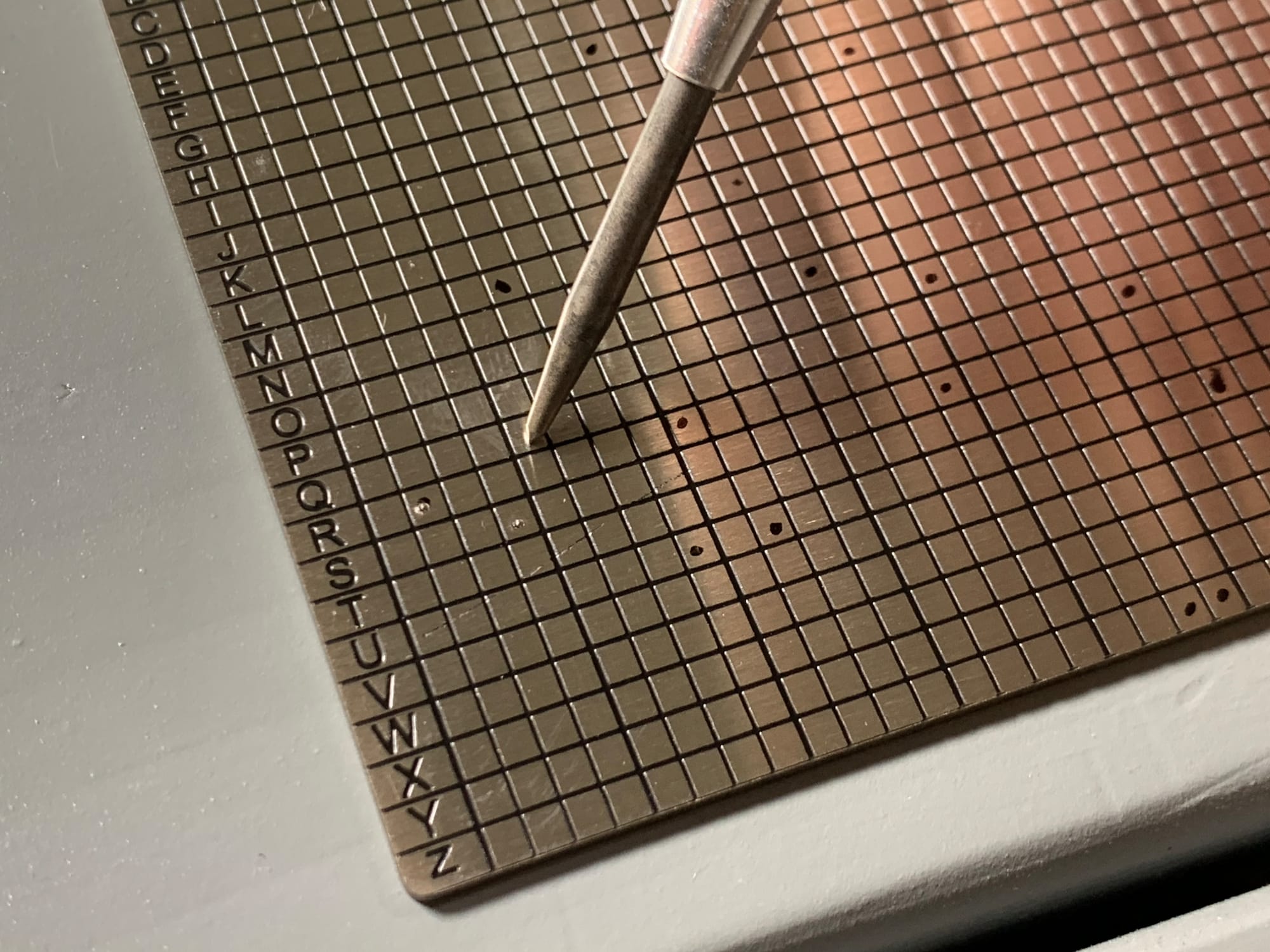

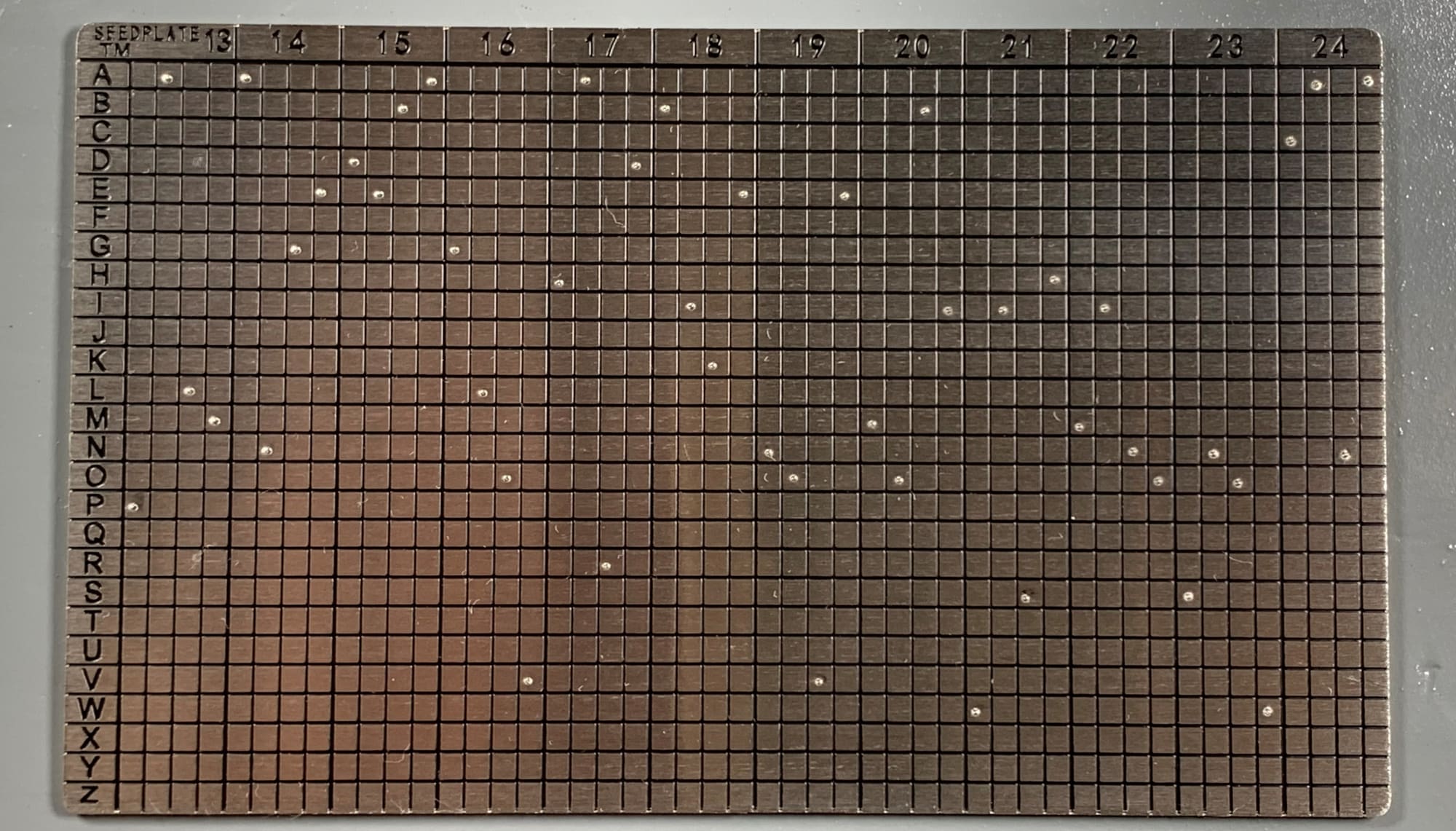

Bạn sẽ nhận thấy rằng các tấm có bảng chữ cái chạy dọc trên cột đầu tiên và có mười hai phần được đánh số, từ một đến 12, mỗi phần chứa bốn cột. Nếu bạn lật đĩa lên, các phần được đánh số từ 13 đến 24. Mỗi phần sẽ được đóng dấu bằng bốn chữ cái đầu tiên của mỗi từ hạt giống. Chỉ bốn chữ cái đầu tiên là cần thiết để khôi phục từ vì không có hai từ nào trong danh sách từ BIP39 có cùng chuỗi bốn chữ cái đầu tiên.

Bắt đầu bằng bút đánh dấu cố định để bạn có thể kiểm tra kỹ công việc của mình trước khi đánh dấu bằng máy đột có lò xo. Nếu bạn mắc lỗi với điểm đánh dấu, bạn có thể sử dụng axeton để làm sạch nó.

Sau khi bạn đã đóng dấu các cụm từ hạt giống của mình trên các tấm thép và bạn biết rằng các bản sao lưu của bạn có thể tái tạo lại hạt giống ban đầu của bạn, thì bạn có thể hủy các cụm từ hạt giống viết tay mà bạn đã tạo trong khi thiết lập ví của mình bằng cách đốt chúng một cách an toàn.

Cảm ơn vì đã đọc! Tôi hy vọng hướng dẫn này đã giúp bạn thiết lập Coldcard và cung cấp cho bạn một số thực phẩm để suy nghĩ về cách bạn có thể bảo mật thông tin sao lưu của mình, cung cấp cho bạn khả năng từ chối hợp lý và phương tiện lưu trữ bằng thép không gỉ, mạnh mẽ.

Lưu ý: Bài viết mang tính kỹ thuật cao, vui lòng đọc kỹ nhiều lẫn.

Fiahub cảm ơn sự theo dõi và đón đọc của các bạn. Mọi thắc mắc vui lòng liên hệ đội ngũ Support của chúng tôi 24/7.

Freelancer Marketing và Content Creator với gần 10 năm kinh nghiệm; trong đó có khoảng hơn 3 năm làm việc trong mảng Blockchain với vai trò Dịch Thuật và Copywriter.

Với kiến thức sâu rộng cùng khả năng diễn giải để những thuật ngữ công nghệ khó hiểu trở nên gần gũi hơn với người đọc. Lê Hoàng đảm nhiệm những bài viết trong chuyên mục "Từ Điển Crypto" và "Hướng Dẫn Người Mới" tại Fiahub Blog